Компьютерная безопасность (специальность): кем работать? Компьютерная безопасность это что

Компьютерная безопасность (специальность): кем работать?

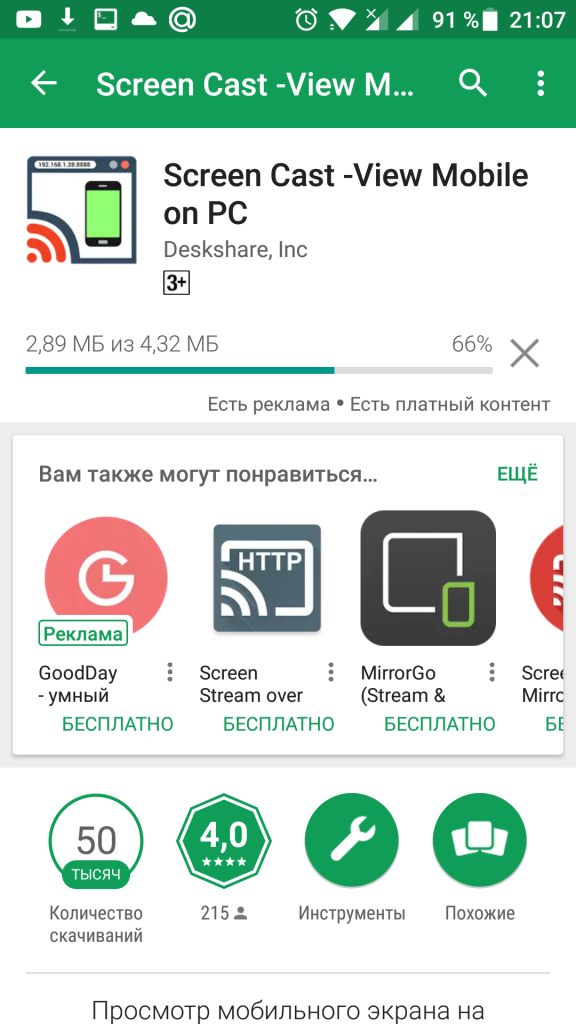

Довольно популярной в современных вузах стала компьютерная безопасность (специальность). На нее поступает очень много абитуриентов по всей России. Только вот ближе к концу обучения многие задумываются над тем, кем же они должны работать. И именно этот момент зачастую приносит множество неприятностей. Тем не менее сегодня мы с вами попытаемся разобраться, какая карьера "светит" выпускникам компьютерной безопасности. На практике многие уверяют, что это направление многогранно - вы сможете работать там, где только пожелаете. Но так ли это? Мы постараемся ответить на данный вопрос.

Инженер

Специальность 10 05 01 (компьютерная безопасность), как правило, подразумевает подготовку студентов-инженеров. То есть вы легко и просто сможете устроиться на данную должность.

Но далеко не каждый выпускник хочет работать самым настоящим инженером. В большинстве случаев свободных вакансий много, а вот заработная плата мала. Особенно если сравнить ее с возлагаемой ответственностью, а также обязанностями и рабочим графиком. Зачастую школьников заманивают специальностью, обещая к выпуску престижную работу, но на деле все получается немного иначе.

Именно по этой причине некоторые абитуриенты сначала пытаются ответить на вопрос: "Компьютерная безопасность (специальность) - что это такое?" Но однозначного ответа они не получают и решаются своими глазами увидеть, с чем им придется иметь дело. И если должность инженера вам не по вкусу, то давайте думать дальше, что может подойти для построения собственной карьеры.

Работа в школе

Очень интересная специальность - "Компьютерная безопасность". Вузы, где преподают ее, обычно умалчивают о том, что с трудоустройством у выпускников могут возникнуть определенные проблемы. И вместо обещанных "золотых гор", придется устраиваться хоть куда-нибудь. Лишь бы зарабатывать.

Например, в школу. Очень часто выпускники данного направления устраиваются работать самыми обычными учителями информатики. И получают за это копейки. Лишь в престижных школах можно действительно достойно зарабатывать. Но об этом, как правило, говорить в вузах не принято. Вот такая неоднозначная "компьютерная безопасность" (специальность). Образовательная программа данного направления дает, если честно, поверхностные знания по многим направлениям, которые в дальнейшем влияют на трудоустройство каждого выпускника. Куда же еще можно пойти работать кроме инженерии и школ?

Оператор связи

Специальность "Компьютерная безопасность" отзывы от выпускников получает довольно неоднозначные. Особенно когда вопрос встает о трудоустройстве по выпуску. Почему так получается? Кто-то может найти себе тепленькое местечко, а кто-то - нет.

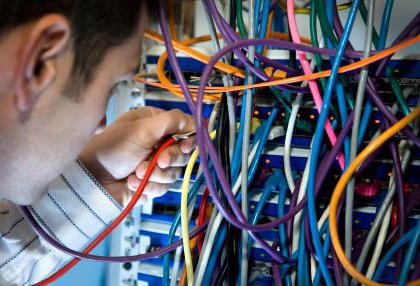

Тем не менее некоторые выпускники стараются устроиться работать оператором связи. Или, иными словами, монтажником к какому-нибудь интернет-провайдеру. Там вам гарантируют стабильный заработок и престижную работу. Правда, с графиком все сложнее - он нестабилен. Например, при определенные сбоях и авариях вы рискуете потерять законный выходной.

Зато сама по себе работа у операторов в большинстве случаев не пыльная. Исправить неполадки на линии (для профессионала это не проблема), подключить клиентам оборудование или настроить его - вот то, что придется делать. Вот такая многосторонняя "компьютерная безопасность" (специальность). Вузы, где ее преподают, встречаются везде и всюду. В России вы можете обнаружить данное направление во всех высших учебных заведениях, специализирующихся на информатике и математике. Но это далеко не все популярные вакансии среди выпускников специальности. Куда еще устраиваются?

Охранные системы

Например, мужчины довольно часто устраиваются в разные фирмы по охране объектов. Можно сказать, работают охранниками. Только не теми, что стоят в супермаркетах или в торговых центрах.

Вам интересна "компьютерная безопасность" (специальность)? Где работать по данному направлению по выпуску? В любой охранной службе. Обычно выпускникам рассматриваемого направления достается наиболее приятная работа - монтаж охранного оборудования, а также слежение за объектами при помощи камер.

То есть за среднюю заработную плату вы будете сидеть в кабинете за компьютерами и следить за порядком в том или ином месте. При нарушениях - сообщать соответствующим лицам. Самостоятельно принимать меры придется крайне редко. Где-то и вообще данной обязанности нет. Плюс ко всему, вакансия отличается гибким графиком и возможностью карьерного роста. Так что многие останавливаются именно на работе в службах охраны. Но это еще не все, что можно предложить. Существует очень много разных вакансий, которые открыты перед выпускниками. Какие именно?

Менеджер

По правде говоря, в большинстве случаев для всех специальностей имеются одинаковые вакансии. За небольшим исключением. Так что многие выпускники начинают собственную карьеру с работы менеджером по продажам.

Вообще на данную должность можно устроить работать даже без высшего образования. В последнее время она стала популярна среди школьников (от 16 лет), а также студентов. Карьерный рост тут вряд ли предвидится, зато вы будете иметь стабильный заработок. Если удастся попасть в хорошую компанию, то можно будет не менять место работы долгий промежуток времени. А то и вовсе всю жизнь работать в одном месте. И это радует многих.

Только на практике менеджеры требуются всегда и везде. Наблюдается огромная текучка кадров. Ведь со временем хочется как-то развивать свою карьеру, что в качестве менеджера почти невозможно. "Компьютерная безопасность" (специальность) - это не то направление, которое потребует от вас работы менеджером. Ведь не для этого обучаются 5 лет. Хотя бывают и исключения.

Офисный работник

А вот среди девушек, как правило, очень популярна работа в офисе. И тут неважно, какую именно специальность вы получили. Главное - это адекватное начальство, а также стабильный заработок.

"Компьютерная безопасность" (специальность) помогает офисному работнику выполнять сложные задачи. Иногда - даже те, которые он не должен уметь делать в принципе. А значит, это прекрасная возможность для карьерного роста. Вроде бы, все хорошо. Только вот на деле тепленькое местечко не занять без определенных связей.

Получается так, что вы просто будете работать в офисе за компьютером, "разгребать бумажки" и играть в компьютерные игры, пока начальство не видит. За это все вам положен средний заработок. Зато у вас будет стабильный график. Можно поискать престижную фирму, в которой заработная плата окажется выше, чем у других. Но тогда будьте готовы работать с удвоенной энергией.

Колл-центр

Также, получив специальность "компьютерная безопасность", вы можете устроиться работать в колл-центр в какую-нибудь фирму. В зависимости от рода ее деятельности вам придется давать консультации или продавать тот или иной товар. Иногда - информировать о новинках и акциях.

Зачастую такую вакансию выбирают женщины. А фирмы работодателей занимаются продажей оборудования или компьютерами. В крайнем случае - интернет-связью или комплектующими ПК. Тут вам будут платить среднюю зарплату. Только вот колл-центры - это крайне ненадежное место для построения карьеры. Тут наблюдается огромная текучка кадров. Во-первых, зачастую приходится работать столько, что и пообедать нет времени. А во-вторых, никаких перспектив карьерного роста в колл-центрах нет в принципе.

Свое дело

Вам интересна "компьютерная безопасность" (специальность)? Вузы, в которых обучают по данному направлению, обычно умалчивают, что у выпускников будет прекрасная возможность обеспечить себе собственное дело. В большинстве случаев оно будет двигаться в направлении IT-технологий и компьютеров. Таким образом, вы сможете получать хороший заработок.

Индивидуальным предпринимателем может стать абсолютно любой человек. Не обязательно, чтобы у него было высшее образование. Главное - наличие перспективных идей, а также огромная инициатива. Именно это поможет вам продвинуться по карьерной лестнице.

Выпускники по рассматриваемой специальности обычно стараются открывать разнообразные компьютерные сервисы или специализированные магазинчики с комплектующими. Тут есть один существенный минус - огромная конкуренция. Только она способна напугать не всех. Компьютерные сервисы - это то, что должно быть в каждом городе и в больших количествах. А значит, выпускники могут надеяться на огромный успех. Особенно если у них в фирмах будут небольшие цены, а также наличие особых услуг.

Писательская деятельность

Следующую нашу вакансию, если честно, лучше сочетать с каким-нибудь более стабильным заработком. Ведь речь идет о писательской деятельности. Любой выпускник может преуспеть в этой области. Для этого придется обладать фантазией и навыками написания интересных текстов.

Обычно выпускники, обучавшиеся по специальности "компьютерная безопасность", с охотой пишут книги про компьютеры. Специализированная литература довольно популярна. Особенно среди современных подростков. Только с самого начала надеяться на огромный успех не стоит - это бесполезно. Писательство - труд, который потребует от вас огромной работы, а также терпения в ожидании прибыли. По этой причине авторы обычно комбинируют свое призвание с какими-либо другими источниками заработка.

Фриланс

"Компьютерная безопасность" (специальность) - что это такое? На самом деле это направление разных возможностей. Главное - отыскать их. И желательно начать еще во время обучения в вузе. Ведь только такой шаг может гарантировать вам истинный успех в карьерном росте.

Сейчас среди выпускников этой специальности очень популярным стал фриланс. Обычно основанный на написании небольших информационных текстов. Ваша задача - согласно требованиям заказчика написать информацию в интересном для читателя виде. Причем она должна быть полезной и понятной.

Компьютерная безопасность - очень популярная тематика. И никто кроме выпускников данного направления лучше не справится с написанием специализированных статей. Заработок тут, как и в случае с ИП, зависит только от ваших навыков и стремлений. Как правило, фрилансеры получают около 20-25 тысяч в месяц.

Системный администратор

Вам удалось получить специальность "Компьютерная безопасность"? Кем работать по выпуску? Например, можно устроиться в качестве системного администратора. Это очень популярная вакансия среди выпускников, которая будет приносить вам стабильный и хороший доход.

Системный администратор занимается настройкой, подключением и систематизацией работы компьютеров. С данными задачами может справиться любой современный школьник. Плюс ко всему, системным администраторам очень часто предлагают гибкий график работы. А то и вовсе свободный. Это позволяет работать одновременно в нескольких местах.

Отметим, что системный администратор - это как раз та должность, которая больше всего подходит направлению "компьютерная безопасность".

fb.ru

Основы компьютерной безопасности (общие понятия) :: SYL.ru

Многие современные люди даже не знают о том, что представляют собой основы компьютерной безопасности. Для большинства рядовых пользователей компьютерная безопасность представляет собой что-то вроде ограничения своего компьютера от возможных атак со стороны хакеров. Но в действительности же это гораздо более обширное понятие, в которое входит достаточно большое количество компонентов. В первую очередь, нужно правильно понимать, что основы компьютерной безопасности – это не только антивирусы, это еще и большое количество работ, направленных на то, чтобы ваш компьютер внезапно не перестал работать, а вы не потеряли всю нужную вам информацию.

Именно по этой причине любому пользователю важно знать хотя бы теоретические основы компьютерной безопасности для того, чтобы впоследствии он их мог эффективно использовать на практике.

Информационная безопасность

Как известно, основой работы любого компьютера является информация, которая в XXI веке превратилась уже в полноценный ресурс. В большинстве случаев он гораздо дороже реальных денег. Современный мир всецело основывается на информации, начиная от обычной бытовой жизни и заканчивая военным делом, в котором каждая армия старается развивать преимущественно информированность, а уж затем - военную мощь. Именно по этой причине первое и наиболее важное, что включают в себя основы компьютерной безопасности, – информационная безопасность.

Что такое информационная безопасность?

Основы информационной и компьютерной безопасности представляют собой определенный комплекс мер, направленный на то, чтобы пользователь внезапно не потерял свои данные. Кто-то, услышав термин «информационная безопасность», сразу представляет себе штат правительственных хакеров, которые следят за государственной безопасностью и сохранностью важных для страны данных. Но на самом деле это понятие более обширное, оно охватывает даже обыкновенные бытовые компьютеры. Ведь вряд ли кто-нибудь хочет внезапно увидеть, как фотографии с важных мероприятий, коллекция музыки или же пароли от различных аккаунтов внезапно пропали без возможности восстановления.

Что нужно делать, чтобы защитить данные?

Чтобы вы не столкнулись с внезапной пропажей вашей информации, вам следует сделать следующее:

- Установить антивирусник.

- Устранить любые вибрации системного блока, из-за которых может сломаться винчестер.

- Минимизировать риски внезапного отключения электричества.

- Осуществлять резервирование данных.

Именно это и представляют собой основы компьютерной безопасности, а также информационной защиты любого ПК.

Вирусы и антивирусы

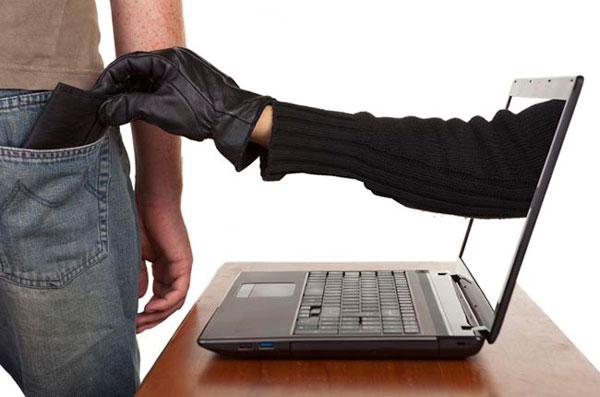

Несмотря на то что профессиональные хакеры в преимущественном большинстве случаев атакуют только какие-либо крупные предприятия, банковские структуры или же государственные учреждения с целью хищения различной информации, в то время как рядовые пользователи не так часто попадают в сферу их влияния, на самом деле не стоит думать о том, что с вами такой ситуации никогда не произойдет. На самом деле существует достаточно большое количество хакеров, которые занимаются массовым распространением вирусных писем, файлов, а также используют еще множество других вариантов активного заражения вирусами компьютеров большого количества пользователей с целью хищения их личной информации, паролей, а также виртуальных ценностей.

В связи с этим одни из наиболее важных сведений для любого пользователя, который активно пользуется Интернетом и изучает основы компьютерной безопасности, – вирусы и антивирусные программы.

Какие лучше использовать антивирусники?

В наше время существует достаточно большое количество вирусов, а также антивирусных программ, выпускаемых различными разработчиками, при этом утилиты могут быть как платными, так и бесплатными. Соответственно, чем больше вы будете готовы заплатить за покупаемую программу, тем большую функциональность и степень защищенности вам предоставит ее разработчик. Однако сразу стоит сказать, что в большинстве случаев рядовым пользователям вполне достаточно и того функционала, который предлагают бесплатные утилиты или же программы с минимальной платой.

Среди бесплатных антивирусников наиболее широкое распространение сегодня получил Avast. Платные же антивирусники более разнообразны:

- ESET NOD32;

- Dr.Web;

- Kasperskiy;

- Norton;

- и другие.

На официальных сайтах разработчиков вы можете более подробно ознакомиться с тем, какой функционал и какие основы компьютерной безопасности предоставляются различными антивирусными программами, и выбрать наиболее актуальный вариант под ваши потребности.

Резервирование и архивирование

Далеко не все современные пользователи понимают, что на самом деле информацию с компьютера могут не только украсть, гораздо чаще причиной утраты файлов является именно их владелец, который по ошибке удаляет нужную информацию или же выполняет неправильные действия, которые могут привести к ее безвозвратной утрате.

В частности, стоит отметить тот факт, что жесткий диск, который является устройством для хранения данных в большинстве компьютеров, представляет собой крайне хрупкое устройство. Оно может сломаться во время работы, а также подвержено целому ряду программных неполадок. Именно по этой причине по сегодняшний день в любом крупном городе можно найти огромнейшее количество специализированных лабораторий, основным видом деятельности которых является восстановление данных с различных устройств.

Что дает резервирование файлов?

Чтобы вы не попали в подобные ситуации, обращаем ваше внимание на важность этого мероприятия, входящего в основы компьютерной безопасности. Резервное копирование данных (архивирование) представляет собой запись наиболее важных для вас файлов на дополнительный накопитель, который всегда находится в работоспособном состоянии, но при этом редко вами используется или же не эксплуатируется вообще. Таким образом, даже если вы столкнетесь с какими-либо проблемами в работе вашего винчестера или же случайно сами сотрете важные файлы, вам не придется потом беспокоиться по поводу того, как их восстановить, ведь вы просто сможете вернуть их с вашего дополнительного накопителя. Именно поэтому даже специалисты тех самых лабораторий по восстановлению данных всегда говорят о том, что при работе с важной информацией обязательно должно осуществляться резервирование.

Выполняя все вышеуказанные действия, вы сможете максимально обезопасить свой компьютер и защитить себя от возможной утраты различной важной для себя информации. Мы описали лишь основы, которые важно знать и которым должен следовать каждый рядовой пользователь. Все эти процедуры являются предельно простыми, однако, следуя им, вы сможете сберечь свои нервы и время, не задумываясь о том, что внезапно потеряете важные для вас файлы и потом не сможете их вернуть.

www.syl.ru

Что такое компьютерная безопасность?

Компьютерная безопасность - это защита данных на вашем компьютере от различных случайных или намеренных удалений данных с локальных дисков. Также к задачам компьютерной безопасности относится стабильность работы программ и работоспособность операционной системы компьютера. Вам приходится постоянно работать с информацией на компьютере и порою в голову приходят мысли, что её может кто-нибудь украсть или повредить компьютеру. Да это вполне возможно. Угрозы компьютерной безопасности могут быть различными: различные компьютерные вирусы, уязвимости почтовых интернет программ, хакерские взломы и атаки, шпионские модули, короткие пароли, пиратское программное обеспечение, посещение различных вредоносных сайтов, отсутствие антивирусных программ и многое другое.

Мошенники с каждым разом придумывают все новые и новые системы кражи информации. Чтобы обезопасить себя практически на 100 процентов от различных утечек информации, достаточно прочитать эту статью и следовать её правилам. Далее поговорим об угрозах в компьютерной безопасности. Основная угроза компьютерной безопасности - это компьютерные вирусы. Вирус - это достаточно продуманная программа, которая самостоятельно записывается на ваш компьютер и выполняет определенные действия, которые были заданы ранее хакерами при создании. Обычно происходит так, что компьютерные вирусы на компьютере стараются скрывать свое присутствие и выполняют определенные операции. Вирусы действуют с большой скоростью, начинают искать различные уязвимости на компьютере! Чтобы обезопасить себя от разных вирусов, следует установить программное обеспечение, называемое антивирус. Он предназначен для защиты компьютеров. Большинство антивирусных программ являются платными, но есть также и довольно много бесплатных антивирусов. Не стоит лазить по интернету в поисках халявы, искать различные ключи для антивирусов, это особой пользы не принесет. Антивирусы стоят не дорого, поэтому для полноценной защиты можно, и приобрести лицензию. Кроме вирусов есть программы, которые называются программы-шпионы. Такие программы очень редко обнаруживаются антивирусами. Это связано с тем, что шпионы самовольно не распространяются, не вредят компьютеру и не совершают никаких действий. Эти программы просто следят за нажатием клавиш на компьютере и при подключении к интернету отсылают все данные на сервер хакеров. Также шпионы позволяют вирусам проникать в системы компьютеров, тем самым создавая уязвимости в операционных системах. Обычные антивирусы здесь уже вам не помогут.

Чтобы обезопасить себя от шпионов, нужно устанавливать специальное программное обеспечение – анти-шпионы. Как правило, такие программы называются фаерволы. Они следят за всеми соединениями компьютера в сети, и принимают решение о доступе в сеть каждой программы. Но не помешает и проверить домашний персонал (http://www.private-investigation.ru/staff.html), воспользовавшись услугами профессионального частного детектива, который уже определил Ваш ip и ждёт Вас по ссылке. Также программа следит за всеми попытками соединения сети с вашим компьютером, различные попытки поиска уязвимостей на компьютере, сканирование возможных портов, неверные пакеты, и многое другое. Если обнаруживаются такие атаки, они сразу же блокируются программой. Это говорит о том, что брандмауэр анализирует весь сетевой трафик в компьютере при подключении к сети. Он управляет всем содержимым страничек. Также брандмауэр анализирует содержимое каждой веб - страницы, так как каждая страница содержит в себе код языка программирования, а на экране отображается то, что зашифровано под этим кодом.

Часто в станицах есть элементы кода, которые на экране не отображаются. Часто такие элементы кода несут в себе угрозу для пользователей. Фаервол может отключать такие элементы кодов, угрожающие безопасности компьютера. При помощи него можно отключать различные флеш изображения, которые несут в себе рекламу. В целом можно сказать, что антивирусная программа защищает компьютер от вирусов и вредоносного программного обеспечения, а фаервол защищает компьютер от различных хакерских атак. Нужно постоянно обновлять программы и базы данных вирусов для антивирусных программ. Это защитит вашу систему практически на 100 процентов. Такая система позволит предохранить компьютер от утечки конфиденциальной информации, уберечь систему от взлома и различных блокировок. Но эти программы не смогут защитить ваш компьютер от физических контактов с другими людьми, то есть любой ваш родственник или друг может сесть за компьютер и просмотреть вашу личную информацию. Можно ли обезопасить себя от таких ситуаций?

Если на вашем компьютере хранится очень важная информация, её следует хранить в отдельных папках, и делать резервные копии. Желательно, чтобы копии хранились отдельно от компьютера, например на переносных устройствах. Если основная информация хранится на флешке, то следует также сделать резервные копии. Такие носители часто портятся, теряются, глючат. Если с вашего носителя была удалена важная информация, не стоит сразу же отчаиваться. Существует множество программ, которые восстанавливают удаленные файлы почти на 100 процентов. Принцип работы таких программ в том, что они видят все файлы, которые были на флешке. Если вы не видите файлов, и система пишет что носитель пустой, это еще не говорит о том, что информация полностью удалена.

www.ultimate-mails.com

Компьютерная безопасность: основы

В современном Интернете каждого подстерегает множество самых разных опасностей. И в этом видео мы разберем ключевые из них: вирусы, кража личной информации, мошенничество, принуждение к девиантному поведению, вирусы. Мы расскажем, как обеспечить себе компьютерную безопасность, чтобы ничего такого не случилось.

Компьютерная безопасность — это система реализованных мер по защите вашей информации на компьютере или другом информационном устройстве.

Итак первая опасность, которая подстерегает каждого пользователя Интернета вирусы и кража личной информации.

Эти два интернет-разбойника обычно идут рука об руку: если ваш компьютер поймал вирус, то обычно кража личной информации неминуема. Также информация на вашем компьютере легко может просто испариться.

Как защититься от этих компьютерных угроз?

Правило первое: обзаводитесь хорошим антивирусом. Лично я использую Касперский Интернет Секьюрити. Даже если у Вас нет денег приобрести платную версию программы, можно использовать бесплатную версию и вводить бесплатные ключи, которые есть в разных компьюетрных журналах.

Также есть и отличные бесплатные антивирусы, например Comodo.

Выходить в Интернет без антивирусника — первый шаг к опасности.

Правило второе: ко всем сервисам, которые Вы используйте, создавайте хороший пароль. Хороший пароль — состоит из целого набора символов: заглавных и прописных букв, чисел, знаков препинания и арифметические функции. Такой пароль очень и очень сложно взломать.

Лично я создаю пароль просто: набираю хаотическую последовательность символов и сохраняю в отдельном файле. Все пароли храню в одном файле, который защищаю паролем. Этот файл храню только в одном известном мне месте на компьютере или в арендованном облачном хранилище.

Правило третье: создайте просто запоминающийся и одновременно непростой пароль доступа к вашей компьютерной технике: телефону, планшету, ноутбуку, компьютеру. Или к той его области, где Вы храните Ваши персональные данные.

Правило четвертое: если делаете копии своих документов, всегда следите за ними, чтобы они не потерялись. Вашими документами могут воспользоваться недобросовестные граждане, взяв на Вас кредит через своих знакомых в банке. Если Вы сканируете документы, проследите, чтобы человек который их сканирует, удалил файл скана со своего компьютера.

Правило пятое производите полную проверку вашего компьютера на вирусы раз в месяц. Не устанавливайте бесплатные программы с левых источников: например не загружайте антивирус Касперсого с какого-то левого сайта, типа там он бесплатный.

Он может и бесплатный, только вместе с ним еще установится куча левых браузеров, приложений, вирусов, фишинговых программ, которые вообще потом не удалить.

То же относится к всем платным программам, которые в Сети можно найти “бесплатно”. Лучше купить, чем потерять все файлы на компьютере.

Мошенничество в сети и компьютерная безопасность

Следующая угроза, которая может нарушить компьютерную безопасность — мошенничество в сети.

Как правило это мошенничество связано с быстрым заработком в Интернете, или с большими деньгами, которые можно получить за просто так — передав свои личные данные. Также оно связано с любыми другими вещами: фильмами, программами, играми, которые вам дают “бесплатно”.

Правило первое: никогда не переходите по ссылкам в незнакомых письмах. Никогда не открывайте электронные письма, которые отправлены с непроверенных вами сайтов или людей.

Правило второе: если Вам пришло письмо с Вашего яндекс-кошелька или Webmoney с информацией о том, что нужно обновить Ваши персональные данные, или с тем, что вам зачислены какие-то небольшие деньги, нужно подтвердить, не переходите по ссылке в письме. Лучше зайдите напрямую в кошелек и посмотрите, что там. Как правило ничего. А это письмо — отправлено мошенниками.

Предполагается, что Вы зайдете по ссылке на страницу, оформленную как Ваш кошелек и предложат ввести логин и пароль. В результате ваши данные доступа к кошельку окажутся тут же у мошенников.

Правило третье: если покупаете что-то в Интернете, какой-то товар или продукт в первый раз, то поинтересуйтесь у продавца есть ли какая-то бесплатная, демоверсия продукта. У нормальных продавцов она должна быть. Если видеокурс, то может есть пара уроков для примера, если программа, то ее триал-версия. Мошенникам обычно не досуг тратить свое время на создание качественного бесплатного продукта.

И последнее — это относится к социальным сетям: Вконтакте, Одноклассники, Facebook и пр.

Если вы ими пользуетесь, то побеспокойтесь о вашей личной информации: фотографиях, ваших интересах, местах обычного пребывания. Настройте приватность так, чтобы только Ваши друзья могли все это наблюдать, а не друзья друзей. Потому что “друзья друзей” это вообще все, весь народ.

Предположим, Вы красивая девушка, у которой выложено тысячи фотографий Вконтакте. Даже если Вы настроили приватность, эти фотографии могут быть доступны для просмотра. Что мешает недобросовестным гражданам просто скачать себе на комьютер Вашу фотографию, отфотошопить ее и сделать рекламу: презервативов или вообще каких-то ужасных сайтов? Подумайте над этим.

А на сегодня всё! Ставьте лайки, подписывайтесь на сайт и компьютерной безопасности Вам!

С уважением, Андрей Пучков

ege59.ru

Компьютерная безопасность: как защитить сети?

С развитием компьютерных технологий все большее значение приобретает компьютерная безопасность, которая представляет собой совокупность мер по обеспечению защищенности корпоративных и домашних сетей. Ни для кого не секрет, что сети различных крупных компаний нередко подвергаются взломам со стороны хакеров, которые желают завладеть какой-либо конфиденциальной информацией с целью обогащения. Нередко бывает и так, что серверы корпораций уничтожаются их же конкурентами, которых очень много на рынке. Именно поэтому такой аспект, как компьютерная безопасность, никогда не должен оставаться без внимания, будь то крупная корпоративная сеть или обычный домашний ПК.

Нужно отметить, что во всем мире созданы и продолжают создаваться специальные отделы по борьбе с киберпреступностью, которые занимаются вычислением хакеров, занимающихся взломом компьютерных сетей. Если рассматривать модели безопасности компьютерных сетей, то такие подразделения являются их типичными представителями.

Источники взлома

Существует несколько источников взлома серверов, знать о которых нужно каждому из пользователей. К ним относят следующие источники:

- Внутренний;

- Внешний;

- Смешанный.

Внутренним можно назвать тот источник, где проникновение в сеть корпоративных ПК осуществляется самим работником компании. Как правило, это касается тех личностей, которых уволили с работы либо лишили премии. По статистике, сотрудники, имеющие доступ к компьютерным сетям организации, являются самыми опасными для конфиденциальности хранящихся там данных.

Внешний источник подразумевает собой взлом компьютерных серверов извне. Им пользуются конкуренты либо хакеры, которым не терпится завладеть какими-либо секретными данными конкретной организации. Как правило, при взломах такого рода в сеть компьютеров запускается вирус, который передает всю нужную информацию «хозяину». Или же, что сейчас довольно актуально, серверы компании просто подвергаются массовому наплыву спама, из-за чего отключаются и сеть остается без должной защиты. К слову, именно таким образом была отключена сеть компьютеров крупной организации, занимавшейся борьбой с вредоносными программами.

Смешанный источник можно охарактеризовать как взаимно выгодный тандем между фирмой-конкурентом и, например, сотрудником компании, у которой и нужно выкрасть данные.

Здесь все очень просто: конкурент ищет сотрудника в требуемой организации, который за определенную плату может выкрасть какие-либо важные данные. Такого рода проблемы носят действительно глобальный характер, ведь подавляющая часть таких преступлений совершается именно этим способом. Выявить неблагонадежных работников очень трудно и зачастую даже невозможно, так что остается лишь надеяться на защищенность самой системы. Хотя, как известно, не существует ни одной системы с полной защитой от угроз, особенно там, где присутствует человеческий фактор.

Почему совершаются подобные преступления?

Если отбросить в сторону все причины, связанные с недовольством отдельных сотрудников и желанием попросту насолить вредному боссу, то такого рода преступления носят действительно ужасающий характер.

Все дело в том, что хакеру, заинтересовавшемуся компьютерными сетями отдельной компании, нужна ее интеллектуальная собственность, зачастую даже охраняющаяся авторским правом. Поэтому нет ничего удивительного в том, что сейчас проблемы информационной безопасности стоят на первом месте во всем мире.

Очень часто для кражи данных используется не сама компьютерная программа, которая может быть обнаружена корпоративным антивирусом, а какое-либо устройство извне, которое необходимо лишь подключить к системному блоку.

Так что проблемы информационной безопасности связаны в первую очередь с обеспечением защиты от подобного рода устройств. Но вот сделать это не так-то просто, ведь одно дело – уничтожить вирус в системе, а другое – предотвратить его запуск извне. Но выход здесь все же есть. Так, для решения проблемы информационной безопасности очень часто блокируются USB-порты и дисководы в важных для компании компьютерах. Иными словами, подсоединить к ним такого рода устройства уже не получится. Эта мера является, пожалуй, единственной для эффективного решения проблемы информационной безопасности.

Если же рассматривать программы, созданные для взлома таких сетей, то здесь тоже не все так просто. Естественно, приобретаемые компаниями антивирусы являются эффективным помощником, при использовании которого угроза будет нейтрализована практически во всех случаях. Но все же если попадется действительно сильная и изворотливая угроза, то уничтожить ее будет не так-то просто. Ведь, как правило, атака на корпоративные сети производится сразу по всем фронтам и начинается с нейтрализации отдельных серверов. А ведь если их отключить, угроза может спокойно проникнуть в компьютеры и уничтожить на них все средства защиты. Поэтому если появилась реальная угроза хранящимся в сети данным, то она оперативно отключается, а все жесткие диски форматируются. Зачастую такие крайние меры являются самыми эффективными. Все важные данные обязательно сохраняются на внешние носители, которые находятся под тщательным надзором.

Важным является тот факт, что очень немногий процент пострадавших компаний считает нужным обращаться в суд и требовать уголовного наказания для киберпреступников. Причина такого бездействия проста: крупные компании боятся отпугнуть клиентов, сообщив, что их сервера были взломаны или вовсе уничтожены. Естественно, что все эти страхи являются мнимыми и зачастую даже необоснованными, а преступники продолжают находиться на свободе.

Информация о целях взломов также представлена на этом видео:

Как защитить компьютерные сети?

Если говорить о защите компьютерной системы, то ее модели безопасности попросту безграничны, начиная от банальнейших средств защиты и заканчивая узкоспециализированными инструментами. Все зависит от следующих параметров:

- Вероятность кражи данных. Это зависит от того, как много у компании конкурентов и важна ли ее деятельность на международном рынке.

- Какие возможности могут использоваться для обеспечения безопасности компьютерных систем конкретной организации?

- Экономическая сторона вопроса.

Именно от вышеуказанных параметров зависит информационная безопасность. Так, если требуется защитить компьютерные системы от всевозможных атак, необходимо тщательно проанализировать план действий и на его основании сформировать четкие условия для обеспечения информационной безопасности.

Как формируются модели безопасности компьютерных систем?

Следует также отметить, что информационная безопасность формируется из двух важных аспектов:

- Организационная сторона вопроса;

- Техническая сторона вопроса.

Если рассматривать организационный способ обеспечения информационной безопасности, то он представляет собой полный контроль над доступом к главным компьютерным сетям, так называемых третьих лиц, которые не обладают должными правами. Следует знать, что этот пункт обеспечения информационной безопасности является одним из главных, ведь зачастую именно недобросовестные работники становятся виновниками утечки важной информации.

Технические аспекты включают в себя множество пунктов информационной безопасности, таких, как кража важных данных с помощью вирусов, различных физических носителей. Этот пункт тоже является важным при обеспечении информационной безопасности, ведь зачастую выкрасть данные, просто скопировав их, у хакера не получится.

Информационную безопасность компьютерных систем обеспечивают, прежде всего, специальные антивирусы, которые следят за общим состоянием безопасности компьютерной системы круглосуточно.

На видео рассказывается о том, как работают такие антивирусы:

Причем, если в безопасности компьютерной системы образуется брешь, такого рода программы тут же сообщают об этом и пытаются закрыть ее. Именно поэтому для максимальной безопасности компьютерной системы стоит обзавестись подобными инструментами.

Определение того, что к компьютеру подключено какое-либо стороннее устройство, выполняется посредством специальных продуктов, которые также могут заблокировать использование различных новых устройств, если они не находятся в списках доверенных. Так что ИБКС должна обеспечиваться и посредством таких утилит.

Защита информации представляет собой довольно трудоемкий процесс, который тем не менее необходимо применять на каждой из вычислительных машин. Именно от безопасности компьютерной системы зависят успех и процветание конкретной организации.

camafon.ru

компьютерная безопасность - это... Что такое компьютерная безопасность?

компьютерная безопасностьКомплекс организационных мероприятий и программно-аппаратных средств защиты, обеспечивающий информационную безопасность автоматизированных технических средств и средств вычислительной техники охраняемого объекта.[РД 25.03.001-2002]

Тематики

- системы охраны и безопасности объектов

Справочник технического переводчика. – Интент. 2009-2013.

- компьютерная база данных по нарушениям элементов

- компьютерная графика

Смотреть что такое "компьютерная безопасность" в других словарях:

Компьютерная безопасность — Классически считалось, что обеспечение безопасности информации складывается из трех составляющих: Конфиденциальности, Целостности, Доступности. Точками приложения процесса защиты информации к информационной системе являются аппаратное обеспечение … Википедия

компьютерная безопасность — 7.17 компьютерная безопасность: Комплекс организационных мероприятий и программно аппаратных средств защиты, обеспечивающий информационную безопасность автоматизированных технических средств и средств вычислительной техники охраняемого объекта… … Словарь-справочник терминов нормативно-технической документации

Эксплойт (компьютерная безопасность) — Эксплойт (фр. exploit эксплуатировать) это общий термин в сообществе компьютерной безопасности для обозначения фрагмента программного кода, который, используя возможности, предоставляемые ошибкой, отказом или уязвимостью, ведёт к повышению… … Википедия

Уязвимость (компьютерная безопасность) — У этого термина существуют и другие значения, см. уязвимость. В компьютерной безопасности, термин уязвимость (англ. vulnerability) используется для обозначения недостатка в системе, используя который, можно нарушить её целостность и вызвать… … Википедия

AAA (компьютерная безопасность) — … Википедия

Безопасность информационных потоков — набор требований и правил, направленных на определение того, какие информационные потоки в системе являются разрешёнными, а какие нет. Данная модель не является самостоятельной, и используется в дополнение к мандатной или дискреционной модели… … Википедия

Компьютерная преступность — (преступление с использованием компьютера) представляет собой любое незаконное, неэтичное или неразрешенное поведение, затрагивающее автоматизированную обработку данных или передачу данных. При этом, компьютерная информация является предметом или … Википедия

Компьютерная группа реагирования на чрезвычайные ситуации — (англ. Computer Emergency Response Team, CERT), другие названия: Команда компьютерной безопасности по реагированию на инциденты (англ. Computer Security Incident Response Team, CSIRT), или Компьютерная команда экстренной готовности… … Википедия

Информационная безопасность — Эту статью следует викифицировать. Пожалуйста, оформите её согласно правилам оформления статей … Википедия

Информационная безопасность (значения) — Информационная безопасность состояние (качество) определенного объекта (в качестве объекта может выступать информация, данные, ресурсы автоматизированной системы, автоматизированная система, информационная система предприятия, общества,… … Википедия

technical_translator_dictionary.academic.ru

Компьютерная безопасность

Компьютерная защита объединяет такие разные вещи, как контроль санкционированного (и несанкционированного) доступа, управление учетными записями и привилегиями пользователя, защиту от копирования, от вирусов и защиту баз данных. В принципе, к защите компьютерной информации также относится защита от подсоединения других пользователей через сеть, от подбора паролей и от проникновения вирусов.

Спектр интересов субъектов, связанных с использованием информационных систем, можно разделить на следующие категории: обеспечение доступности, целостности и конфиденциальности информационных ресурсов и поддерживающей инфраструктуры.)

Контроль доступа. Совместное обеспечение конфиденциальности, неприкосновенности и доступности сводится к контролю доступа. Эта проблема связана не только с компьютерами. Существует два способа задать условия контроля доступа. Можно оговорить, что разрешено делать различным субъектам, или оговорить, что позволено делать с различными объектами.

Модели безопасности. Многоуровневые модели безопасности. документы.

Виды секретности документов.

Ядра безопасности и надежная вычислительная база. Многие операционные системы имеют встроенные средства безопасности. Для них разработан собственный набор понятий: монитор обращений, надежная вычислительная база, ядро безопасности.

Ядро безопасности реализует концепцию монитора обращений. «Распухание ядра» Философия Windows NT – отдавать предпочтение простому над безопасным.

Тайные каналы. Это способ для субъекта с доступом более высокого уровня послать сообщение на более низкий уровень защиты. Можно создать программы, которые тайно собирают данные, оставаясь в тени.

Критерии оценки. Есть два способа получить гарантию надежности защиты вычислительной системы: первый – «независимая проверка и верификация», второй(более дешевый) оценить систему по какому-то независимому набору критериев и присвоить ей определенный рейтинг безопасности. Первым набором критериев была «Оранжевая книга».

Будущее безопасных компьютеров. Из тех систем, которые сейчас находятся в употреблении, практически ни одна не создана по формальной модели безопасности. На рынке существуют надежные операционные системы, но все еще мало известны потребителям. Это не относится к ОС Windows.

Безопасность компьютеров в сети

Разрушительные программы. Это – программы, умышленно причиняющие неприятности. К ним кроме вирусов относятся так называемые «троянские кони» и «черви». Они обычно состоят из двух частей: «полезной нагрузки» и механизма распространения. «Полезная нагрузка» -- это та составляющая, которая, собственно и вызывает сбои.

Компьютерные вирусы. Подразделяются на три основные файловые вирусы, загрузочные вирусы (вирусы, поражающие загрузочный сектор) и макровирусы.

Большинство файловых вирусов уже вышло из употребления.

Загрузочные вирусы размещаются на участке жесткого диска, данные с которого загружаются в память при загрузке компьютера.

Макровирусы написаны на языке сценариев. Макровирусы заражают не программы, а файлы данных. Они могут распространяться существенно быстрее других, поскольку люди гораздо чаще обмениваются данными, чем программами. Все вирусы, которые могут распространяться по интернету – это макровирусы.

Политика безопасности

Политика безопасности системы подобна внешней политике правительства: она определяет цели и задачи. Когда правительство обвиняют в непоследовательности во внешней политике, это происходит потому, что в его действиях отсутствует логика и нет общей стратегии. Точно так же без политики безопасности меры противодействия цифровой системы будут неупорядочены. Политика — это способ обеспечить всеобщую взаимосвязь.

Хорошая политика формируется как ответ на угрозу. Если угрозы отсутствуют, то нет и политики: каждый может делать все что угодно

Политика безопасности — это то, как вы определяете, какие меры противодействия использовать

К сожалению, большинство организаций не имеют сетевой политики безопасности. А если и имеют, то никто ее не придерживается

Оценка и выбор продуктов безопасности

Обыкновенные люди (или обычная компания, или заурядное в этом отношении государство) вообще не способны создать свои собственные средства безопасности. Чаще всего они вынуждены выбирать между множеством готовых решений и надеяться на лучшее. Вывод. Практически невозможно разработать безопасные программные продукты. Что может сделать измотанный системный администратор, занятый обеспечением безопасности электронной почты посольства или сети своей компании? Или простой гражданин, обеспокоенный безопасностью систем электронной торговли или сохранением в тайне медицинских сведений?

Вы уже оценили риск и решили, что нужно приобрести средства безопасности определенного типа. Как выбрать правильный продукт? Как оценить его возможности?

Проблема состоит в том, что плохие средства безопасности выглядят точно так же, как и хорошие.

Легче опознать откровенно плохие продукты. Продукты, сопровождаемые заведомо невыполнимыми обещаниями вроде: «гарантирована защита от взлома» или «неподдающееся взлому шифрование», конечно, почти всегда оказываются ненадежными. Продукты, сопровождаемые невероятными псевдонаучными заявлениями о новых ошеломляющих технологических прорывах (обычно это касается технологий шифрования), почти всегда смертельно опасны.

Много компаний по безопасности используют рекламные приемы, свойственные юристам, ведущим дела пострадавших от транспорта, сея страхи, неуверенность и сомнения.

Опустить руки и отказаться от принятия решения — это не выход из положения. Существуют продукты безопасности, и потребители вынуждены выбирать из того, что имеется. Глупо отказываться от установки брандмауэра только потому, что вы не знаете, какой лучше. Кто-то сказал: «Лучше сейчас иметь посредственные средства безопасности, чем не иметь никаких, надеясь найти самые совершенные».

Будущее программных продуктов.

Напрашивается закономерный вопрос: «Какие технологии помогут созданию продуктов, обеспечивающих безопасность, в будущем?» Конечно, криптография постоянно улучшается. Несомненно, мы все лучше и лучше проектируем брандмауэры. Будет ли это помогать? Ответ: и да, и нет. «Да» — потому что отдельные технологии непрерывно совершенствуются. «Нет» — потому что фундаментальные проблемы остаются.

Технологии развиваются. Центральные процессоры стали намного быстрее работать, чем десять лет назад, что дает возможность применять шифрование почти повсеместно. Например, можно полностью зашифровать цифровую сотовую связь с помощью сильных алгоритмов без видимого замедления работы.

Технологии компьютерной и сетевой безопасности тоже совершенствуются. Сегодняшние брандмауэры намного эффективнее разработанных 10 лет назад. Системы обнаружения вторжения все еще находятся на ранней стадии развития, но и они постепенно улучшаются.

Технологии защиты от несанкционированного доступа становятся качественнее.

Но кое-что остается неизменным — основы технологий и люди, использующие их. Криптография всегда будет не больше, чем математика. Недостатки безопасности всегда будут присутствовать в программном обеспечении. Пользователи никогда не захотят запоминать длинные пароли. Люди будут всегда уязвимы для манипуляций.

Ситуация ухудшается. Системы становятся более сложными, и для компьютерных систем это означает нечто большее, чем аналогичные усовершенствования в любой другой области. Будущее цифровых систем — сложность, а сложность — главный враг безопасности. Безопасность не укрепляется, а становится более уязвимой.

Процессы безопасности

Технология не является панацеей.

Принципы безопасности

Разделяйте (минимум привилегий)

Укрепите самое слабое звено

Используйте пропускные пункты

Обеспечьте глубинную защиту (многоуровневая защита)

Подстрахуйтесь на случай отказа (отказоустойчивость)

Используйте непредсказуемость (секретность может иметь место, но не в продуктах, а в том, как они используются)

Стремитесь к простоте.

Заручитесь поддержкой пользователей.

Обеспечьте гарантию

Сомневайтесь

Обнаружение и реагирование (обнаружение атак намного важнее, чем предотвращение).

Обнаруживайте нападения

Анализируйте нападения

Ответьте на нападения.

Будьте бдительны.

Контролируйте контролеров.

Устраните последствия нападения.

Контратака (ужесточение судебного преследования)

Управляйте риском

Будущее компьютерной безопасности – за страхованием компьютерной безопасности.

Заключение

Безопасность не продукт, а процесс. Вы не можете просто ее добавить к системе уже после нападения. Жизненно важно понять, реальные угрозы для системы, спроектировав политику безопасности, соразмерную серьезности угроз, и реализовать соответствующие контрмеры.

Проблема не в технологиях, а в их использовании.

studfiles.net