Безопасность данных. Часть 1 «Шифрование данных на компьютере». Шифрование компьютеров

Как сделать шифрование данных на компьютере

Как известно, владельцы персональных компьютеров используют систему для хранения каких-либо данных, будь то что-то личное или рабочее. Именно поэтому подавляющему большинству людей может быть интересна тема шифрования данных, подразумевающая выставление некоторых ограничений касательно доступа к файлам со стороны посторонних лиц.

Далее по ходу статьи мы раскроем основные особенности кодирования данных, а также расскажем о программах специального назначения.

Шифрование данных на компьютере

В первую очередь внимания достойна такая деталь, как относительная простота выполнения процесса защиты данных на компьютере под управлением различных операционных систем. Главным образом это касается неопытных пользователей, чьи действия могли бы повлечь за собой последствия в виде утраты доступа к данным.

Само по себе шифрование представляет собой скрытие или перемещение важных данных в зону, недоступную другим людям. Обычно для этих целей создается специальная папка с паролем, выполняющая роль временного или постоянного хранилища.

Придерживайтесь рекомендаций, чтобы впоследствии избежать трудностей с доступом.

Читайте также: Как скрыть папку в Windows

Кроме сказанного важно сделать оговорку на то, что выполнить шифрование данных возможно несколькими, зачастую сильно отличающимися друг от друга, методами. При этом выбранные способы довольно сильно отражаются на уровне безопасности данных и могут потребовать дополнительных средств, например, использования съемных носителей. Некоторые способы шифрования данных напрямую зависят от установленной версии операционной системы.

В рамках данной статьи нами будет рассмотрен процесс кодирования информации на ПК посредством нескольких программ. Ознакомиться с полным списком софта, чьим основным предназначением является защита личных данных, вы можете благодаря статье на нашем сайте. Программы – основное, но не единственное средство скрытия информации.

Подробнее: Программы для шифрования папок и файлов

Разобравшись с основными нюансами, можно переходить к детальному разбору методов.

Способ 1: Системные средства

Начиная с седьмой версии операционная система Виндовс по умолчанию оснащена функционалом защиты данных, BDE. Благодаря этим средствам любой пользователь ОС может выполнить достаточно быстрое и, что важно, настраиваемое скрытие информации.

Нами далее будет рассмотрено использование шифрования на примере восьмой версии Виндовс. Будьте внимательны, так как с каждой новой версией системы базовый функционал модернизируется.

В первую очередь основной инструмент кодирования, именующийся как BitLocker, необходимо активировать. Однако обычно его активация происходит еще до установки ОС на компьютер и может вызвать трудности при включении из-под системы.

Вы можете воспользоваться службой BitLocker в ОС не ниже профессиональной версии.

Для того, чтобы изменить статус работы БитЛокера, необходимо воспользоваться специальным разделом.

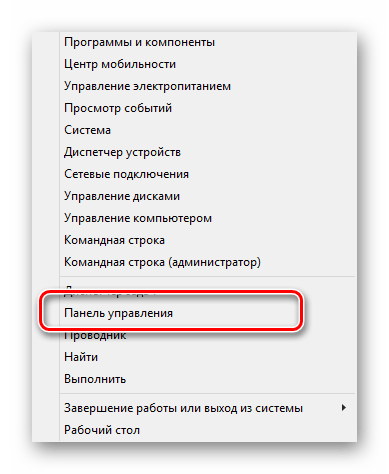

- Раскройте меню пуск и через него откройте окно «Панель управления».

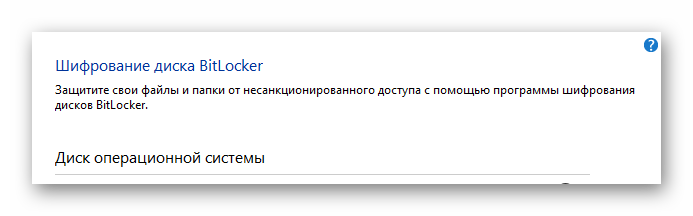

- Пролистайте весь ассортимент разделов до низа и выберите пункт «Шифрование диска BitLocker».

- В основной области открывшегося окна выберите локальный диск, который требуется закодировать.

- Определившись с диском, рядом с его иконкой кликните по ссылке «Включить BitLocker»

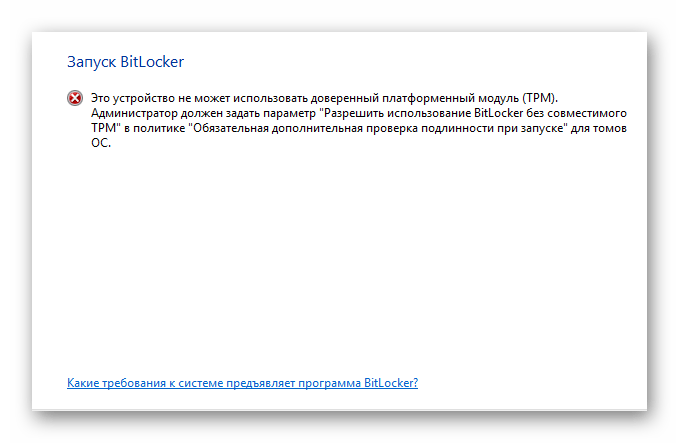

- При попытках выполнения защиты данных на системном диске, вы, вероятнее всего, столкнетесь с ошибкой TPM.

Шифрованию могут быть подвергнуты все локальные диски, а также некоторые разновидности USB-устройств, подключенных к ПК.

Как нетрудно догадаться, аппаратный модуль TPM имеет свой собственный раздел с параметрами в операционной системе Виндовс.

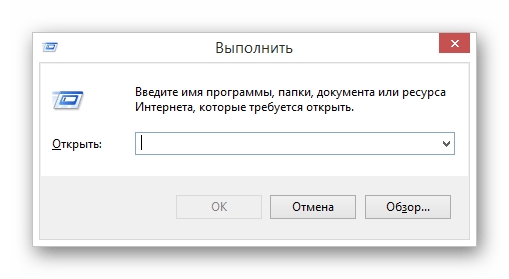

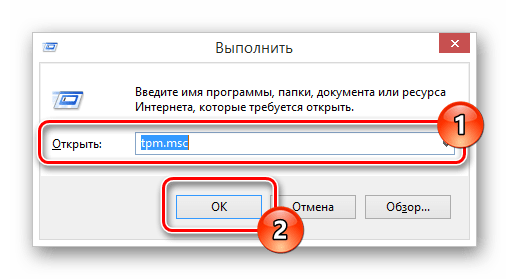

- Раскройте окно поиска по системе Windows, воспользовавшись сочетанием клавиш «Win+R».

- В текстовую графу «Открыть» вставьте специальную команду и кликните по кнопке «ОК».

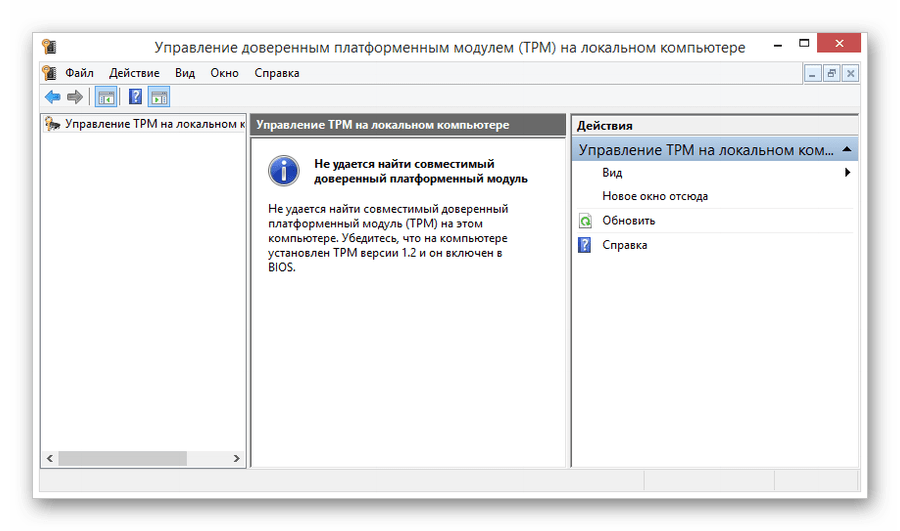

- В окне управления доверенным платформенным модулем (TPM) вы сможете получить краткую информацию о его работе.

tpm.msc

Если указанная ошибка вами не была замечена, можете пропустить следующую инструкцию по настройкам, переходя сразу к процессу шифрования.

Чтобы избавиться от указанной ошибки, необходимо выполнить ряд дополнительных действий, связанных с изменением локальной групповой политики компьютера. Тут же заметьте, что в случае возникновения каких-либо непредвиденных и не затронутых нами трудностей, вы можете выполнить откат системы к раннему состоянию, воспользовавшись функционалом «Восстановление системы».

Читайте также: Как восстановить ОС Виндовс

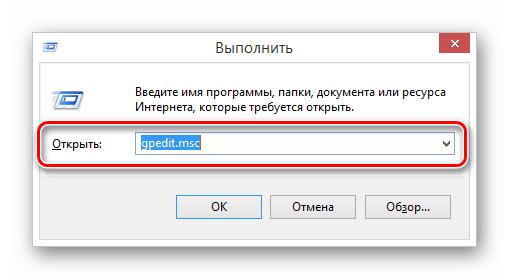

- Точно так же, как было указано ранее, откройте системное поисковое окно «Выполнить», используя сочетание клавиш «Win+R».

- Заполните специальное текстовое поле «Открыть», в точности повторив приведенную нами поисковую команду.

- После заполнения указанного поля, воспользуйтесь кнопкой «ОК» или клавишей «Enter» на клавиатуре, чтобы инициировать процесс обработки команды запуска приложения.

gpedit.msc

Читайте также: Исправление ошибки «gpedit.msc не найден»

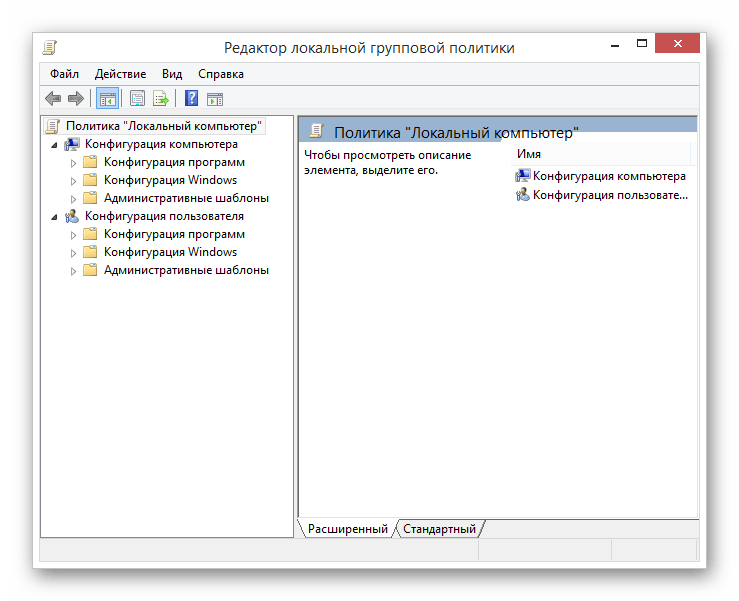

Если все было сделано правильно, вы окажетесь в окне «Редактор локальной групповой политики».

- В основном списке папок в блоке «Конфигурация компьютера» разверните дочерний раздел «Административные шаблоны».

- В следующем списке разверните директорию «Компоненты Windows».

- Из достаточно обширного перечня папок в раскрытом разделе найдите пункт «Этот параметр политики позволяет выбрать шифрование диска BitLocker».

- Далее вам необходимо выбрать папку «Диски операционной системы».

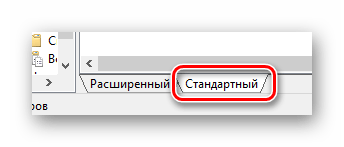

- В основной рабочей области, расположенной с правой стороны от блока с каталогом папок, переключите режим просмотра на «Стандартный».

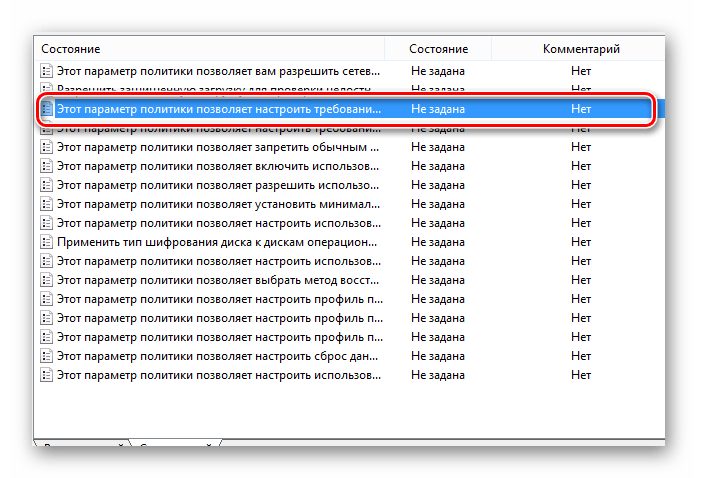

- В представленном списке документов найдите и откройте раздел дополнительной проверки подлинности при запуске.

- Раскрыть окно редактирования можно, как двойным кликом ЛКМ, так и через пункт «Изменить» в меню ПКМ.

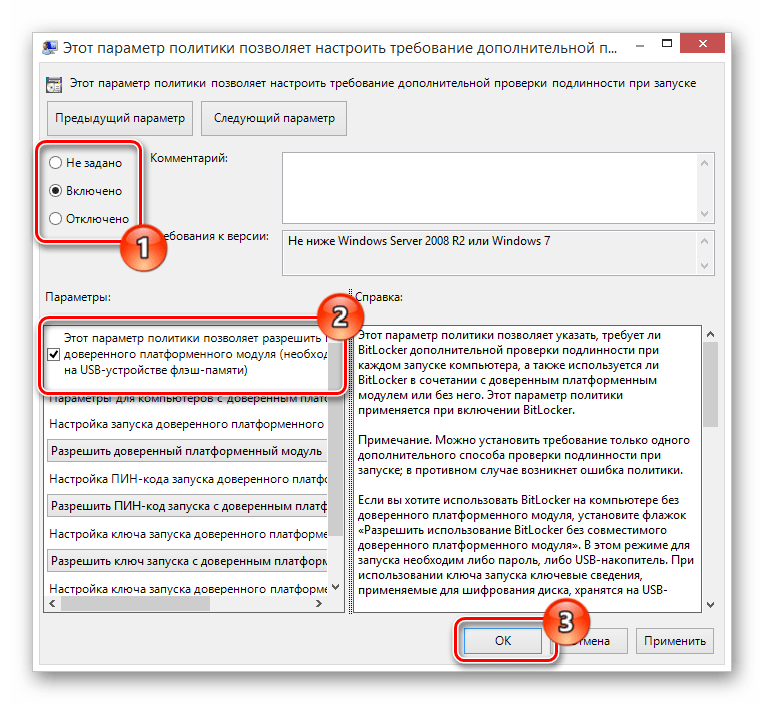

- Вверху открытого окна найдите блок управления параметром и установите выделение напротив варианта «Включено».

- Чтобы в дальнейшем избежать возможных осложнений, обязательно проверьте наличие галочки в окне «Параметры» рядом с указанным на скриншоте пунктом.

- Завершив выставление рекомендуемых значений для параметров групповой политики, воспользуйтесь кнопкой «ОК» в нижней части рабочего окна.

Это позволит вам с несколько большим удобством искать и редактировать нужные параметры.

Сделав все в соответствии с нашими предписаниями, вы больше не столкнетесь с ошибкой платформенного модуля TPM.

Для того, чтобы внесенные изменения вступили в силу, перезагрузка не требуется. Однако если у вас что-то пошло не так, как должно было – перезапустите систему.

Теперь, разобравшись со всеми подготовительными нюансами, можно переходить непосредственно к защите данных на диске.

- Перейдите к окну шифрования данных в соответствии с первой инструкцией в данном способе.

- Нужное окно также можно открыть из системного раздела «Мой компьютер», кликнув по нужному диску правой клавишей мыши и выбрав пункт «Включить BitLocker».

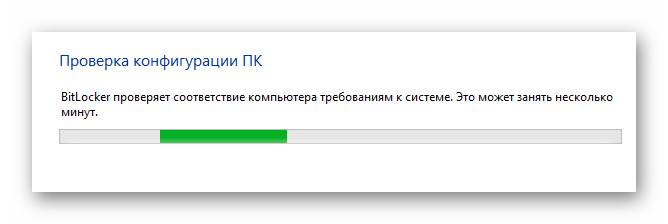

- После успешной инициализации процесса шифрования, БитЛокер в автоматическом режиме проверит совместимость конфигурации вашего компьютера.

На последующем этапе вам потребуется выбрать один из двух вариантов шифрования.

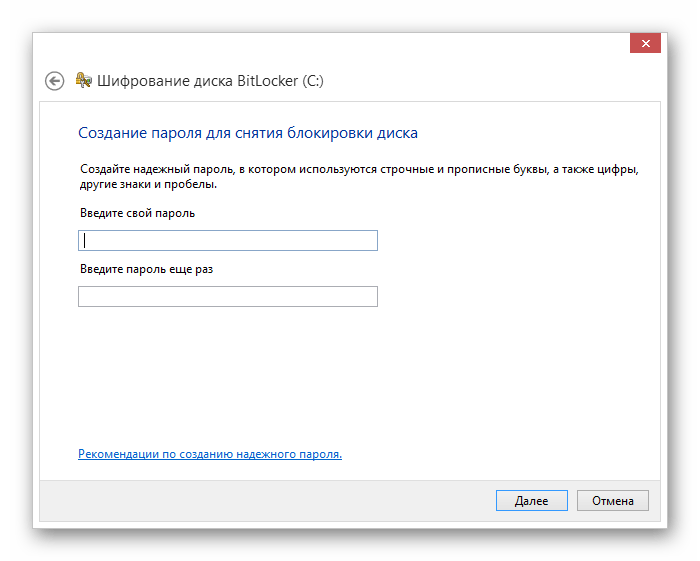

- По желанию вы можете создать пароль для последующего доступа к информации.

- В случае пароля от вас потребуется ввести любой удобный набор символов в полном соответствии с требованиями системы и кликнуть по клавише «Далее».

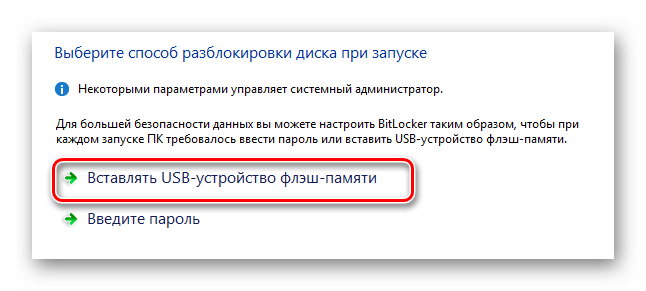

- При наличии исправного USB-накопителя выберите пункт «Вставлять USB-устройство флэш памяти».

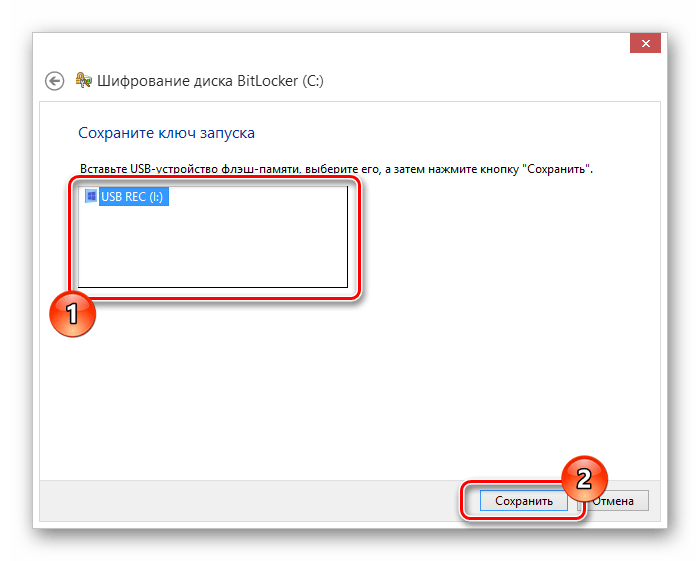

- В списке доступных накопителей выберите нужное устройство и воспользуйтесь кнопкой «Сохранить».

Не забудьте подключить ваше USB-устройство к ПК.

Какой бы метод шифрования не был выбран, вы окажетесь на странице создания архива с ключом.

- Укажите наиболее приемлемую для вас разновидность архива для хранения ключа доступа и щелкните по кнопке «Далее».

- Выберите метод шифрования данных на диске, руководствуясь представленными рекомендациями БитЛокера.

- На последнем этапе установите галочку «Запустить проверку системы BitLocker» и воспользуйтесь кнопкой «Продолжить».

- Теперь в специальном окне щелкните по клавише «Перезагрузить сейчас», не забывая вставить флэшку с ключом шифрования.

Нами используется сохранение ключа на флэшке.

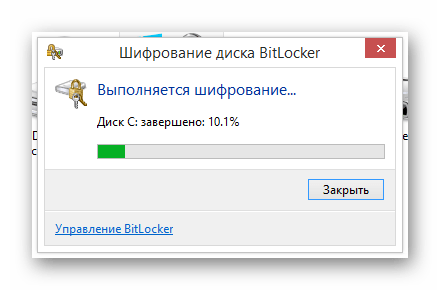

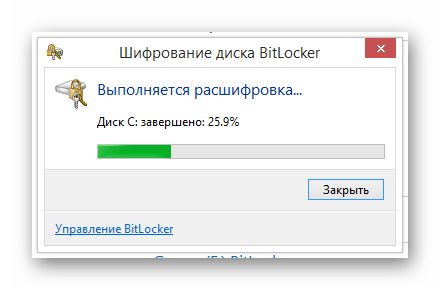

С этого момента начнется автоматический процесс кодировки данных на выбранном диске, время которого напрямую зависит от конфигурации компьютера и некоторых других критериев.

- После успешного перезапуска на панели задач Windows появится иконка службы кодирования данных.

- После клика по указанной иконке вам будет представлено окно с возможностью перехода к настройкам BitLocker и демонстрацией информации о процессе шифрования.

- На протяжении кодирования вы сможете без проблем пользоваться обрабатываемым диском.

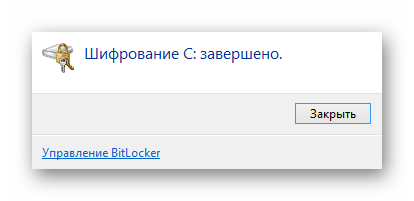

- Когда процедура защиты информации завершится, появится соответствующее уведомление.

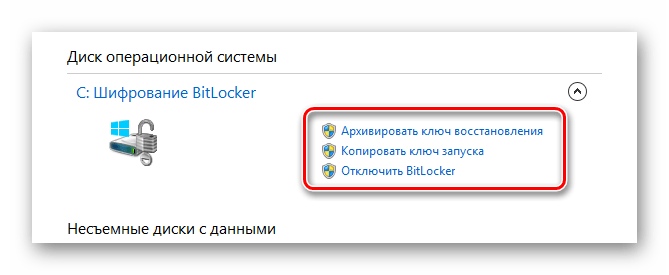

- Можно временно отказаться от защиты диска, воспользовавшись специальным пунктом в панели управления BitLocker.

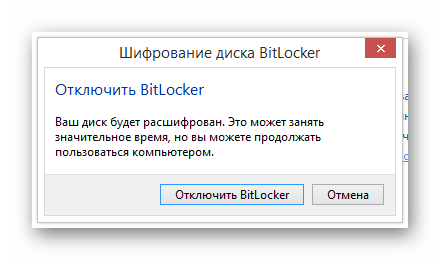

- При необходимости, изменения можно обратить к началу, воспользовавшись пунктом «Отключить BitLocker» в панели управления.

- Отключение, равно как и включение, не накладывает на вас каких-либо ограничений в работе с ПК.

- Расшифровка может потребовать больше времени, нежели кодирование.

Во время работы БитЛокер создает достаточно сильную нагрузку на диск. Наиболее заметно это в случае обработки системного раздела.

Работоспособность системы защиты возобновляется в автоматическом режиме после выключения или перезапуска вашего компьютера.

Вы можете воспользоваться службой BitLocker в ОС не ниже профессиональной версии.

0Помните, что теперь, когда вы создали некую защиту ваших личных данных, вам необходимо постоянно использовать имеющийся ключ доступа. В частности, это касается метода с использованием USB-накопителя, чтобы не встретиться с побочными трудностями.

Читайте также: Не открываются папки на компьютере

Способ 2: Сторонний софт

Второй полноценный метод фактически можно поделить на множество подспособов вследствие существования огромного количества различных программ, предназначенных специально для шифрования информации на компьютере. При этом, как нами уже было сказано в самом начале, большую часть софта мы обозревали, а вам остается только определиться с приложением.

Вы можете воспользоваться службой BitLocker в ОС не ниже профессиональной версии.

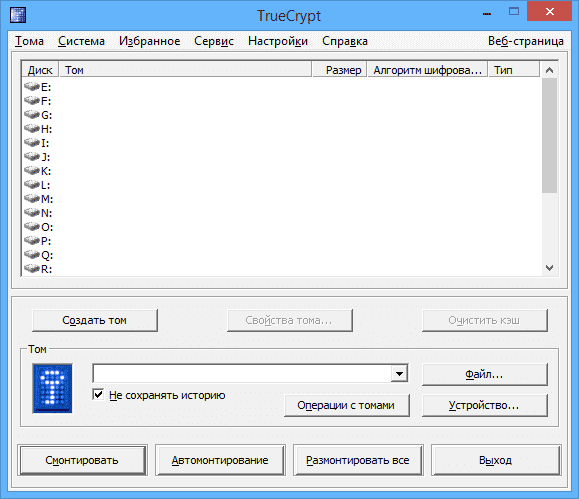

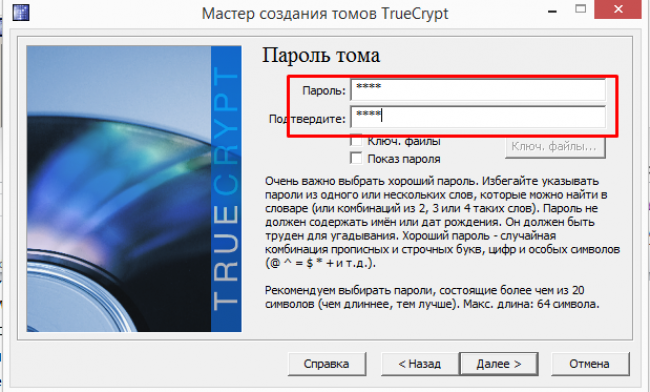

1Лучшим, и что порой немаловажно, самым популярным программным обеспечением для шифрования является TrueCrypt. С помощью этого софта можно без проблем кодировать различного рода информацию через создание специальных ключей.

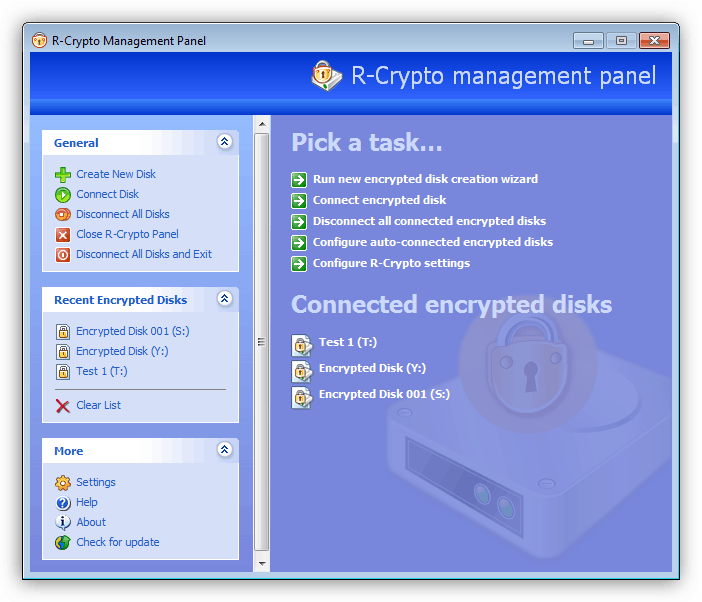

Еще одной интересной программой выступает R-Crypto, предназначенный для кодирования данных путем создания контейнеров. В таких блоках может храниться разная информация, управлять которой возможно только при наличии ключей доступа.

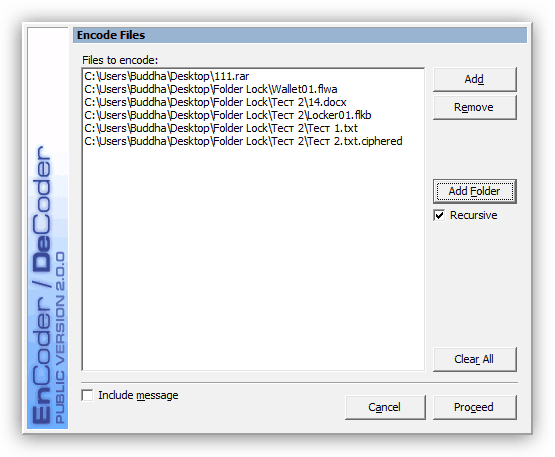

Последним в рамках данной статьи софтом является RCF EnCoder/DeCoder, созданный с целью максимально быстро кодирования данных. Малый вес программы, бесплатная лицензия, а также возможность работы без установки, способны сделать эту программу незаменимой для обычного пользователя ПК, интересующегося защитой личной информации.

Вы можете воспользоваться службой BitLocker в ОС не ниже профессиональной версии.

2Читайте также: Программы для шифрования папок и файлов

Стоит обратить ваше внимание на то, что, как правило, каждое приложение для кодирования информации на компьютере обладает собственным алгоритмом соответствующих действий. Более того, в некоторых случаях софт имеет строжайшие ограничения по разновидности защищаемых файлов.

В сравнении с тем же БитЛокером, специальные программы не могут вызвать сложностей с доступом к данным. Если же подобные трудности все же возникли, рекомендуем вам ознакомиться с обзором возможностей по удалению стороннего софта.

Читайте также: Как удалить неудаляемую программу

Заключение

В завершение данной статьи достаточно важно упомянуть о необходимости сохранения ключа доступа после шифрования. Так как если данный ключ будет утрачен, вы можете потерять доступ к важной информации или целому жесткому диску.

Вы можете воспользоваться службой BitLocker в ОС не ниже профессиональной версии.

3Надеемся вы получили ответы на вопросы по кодированию, а мы на этом заканчиваем тему защиты данных на ПК.

Мы рады, что смогли помочь Вам в решении проблемы.

Мы рады, что смогли помочь Вам в решении проблемы.  Задайте свой вопрос в комментариях, подробно расписав суть проблемы. Наши специалисты постараются ответить максимально быстро.

Задайте свой вопрос в комментариях, подробно расписав суть проблемы. Наши специалисты постараются ответить максимально быстро. Помогла ли вам эта статья?

Да Нетlumpics.ru

Зашифровать смартфон и ноутбук: пошаговая инструкция

Придумывать сложные пин-коды и пароли, пользоваться любыми возможными фичами для поиcка телефона — весьма неплохой шаг для начала, если вы хотите сократить число вынужденных последствий до минимума. Сегодня лучше по возможности полностью зашифровывать локальный диск, где у вас хранятся все данные. Полная зашифровка диска или девайса, (то есть зашифровка всего устройства целиком, а не отдельных папок или пользовательского профайла) ещё не стала повсеместной функцией по умолчанию, но в большинстве операционных систем она в той или иной мере поддерживается.

Зачем шифровать?

Даже если вы придумаете нормальный пароль для защиты своего пользовательского аккаунта, безопасность данных будет под вопросом, когда кто-то решит присвоить ваше устройство. В большинстве компьютеров локальный диск очень просто вытащить и вставить в другую систему, или же загрузить компьютер с внешним диском и скопировать на него информацию с украденного диска. Почти на всех телефонах и девайсах на Android можно запустить режим восстановления информации, а получить доступ к файлам из разделов пользователя можно запросто, запустив инструменты отладки процесса. И даже если вы полностью стёрли информацию с локального диска, программа восстановления всё равно сможет считать старые файлы.

Шифровка локального накопителя данных делает всё вышеперечисленное сложно выполнимым, а то и вовсе невозможным. Тем, кто попытается получить доступ к вашей информации, понадобится ключ, чтобы присоединить диск или хотя бы считать с него информацию. А если вы сотрёте всё с локального диска, оставшаяся информация, которая считывается при помощи программы восстановления, по-прежнему будет зашифрована, даже если вы не закодировали новую информацию на диске.

В этом есть несколько минусов. Если вы сами потеряете ключ или если, к примеру, ваш диск сломается, то будет сложнее восстановить данные, если вообще получится. Шифрование замедляет работу девайсов без встроенных процессоров, железо которых ускоряет работу при шифровке и дешифровке данных. В целом преимущества перевешивают недостатки, а работа на современных устройствах замедляется до допустимого уровня.

iOS: беспокоиться не о чем

Что касается девайсов iOS 8, как только вы устанавливаете код доступа, ваши личные данные шифруются. В технической документации о безопасности Apple (PDF) для iOS 8.3 и более поздних говорится, что «информация из основных приложений вроде сообщений, почты, календаря, контактов, фотографий, здоровья находится под защитой по умолчанию. Остальные приложения, установленные на iOS 7 или поздних версиях, получают такую защиту автоматически».

Компания также утверждает, что любой современный яблочный девайс включает в себя «надёжный алгоритм AES 256, встроенный в DMA, устройство доступа к общей памяти системы и памяти флэш-накопителей». Благодаря ему шифрование практически не влияет на скорость системы.

Источник: gifbase.com.

OS X: Хранилище файлов Fire Vault

Начав с OS X 10.7 (Lion) в 2011 году, Apple стала поддерживать шифрование всего диска с помощью FireVault 2. В более поздних версиях OS X некоторые макбуки предлагали шифровать данные при первой установке программы, но шифровка не стала функцией по умолчанию, как в iOS.

Чтобы зашифровать свой диск постфактум, зайдите в панель Security&Privacy (Защита и безопасность) в разделе System Preferences (Системные настройки) и откройте вкладку FileVault. Нажмите кнопку запуска Turn On FileVault. Вам предложат две опции на выбор: запомнить или где-нибудь сохранить пароль для разблокировки диска или сохранить его в аккаунте на iCloud. При восстановлении локальных данных ваш пароль не увидят другие компании, однако, если вы сами потеряете или забудете его, то система заблокирует и вас. Если вы сохраните пароль на iCloud (или даже если нет, то знайте), мы настоятельно рекомендуем вам настроить двухфакторную аутентификацию для вашего Apple ID.

Шифровка диска не сильно меняет работу OS X. Просто стоит установить пароль для разблокировки диска до загрузки операционной системы, а не после. Кроме того, необходимо уточнить, под какими логинами локальные пользователи могут разблокировать диск. В противном случае включить машину можно будет только с запустившего FireVault аккаунта. Если вам когда-нибудь придётся расшифровывать Mac, то задача упростится, когда вы введёте свой логин в компьютер или воспользуетесь доступным ключом.

Android

Несмотря на прошлые обещания компании, у новых девайсов на Android до сих пор нет шифрования по умолчанию. Помимо девайсов Google Nexus — лишь редкие компании, а чаще никакие, решают снабдить смартфоны такой функцией.

На относительно последних версиях Android вполне легко можно шифровать данные. Эти шаги можно выполнить на девайсах Nexus или на аналогичных устройствах с Android.

Откройте раздел Setting app (Настройки приложений), зайдите в Security (Безопасность), введите «зашифровать телефон», чтобы процесс начался. Телефон может попросить подключиться или зарядить батарейку до того, как начнется шифрование, потому что прерывание такого процесса может испортить или стереть раздел хранения ваших данных. Затем необходимо будет защитить телефон пин-кодом, паттерном или паролем, если вы до сих пор этого не сделали. Как и в OS X, выполнить эти действия необходимо до запуска операционной системы.

Чтобы подтвердить зашифровку телефона, переходите в раздел настроек Settings, затем во вкладку безопасности Security. Там найдите небольшой значок Encrypted в меню Encrypt phone. Если телефон говорит, что уже зашифрован, то скорее всего у вас в руках последняя версия устройства со вшитой зашифровкой.

Если вам понадобится расшифровать девайс, не получится этого сделать без полного удаления данных и перезагрузки телефона. Если ваш телефон уже был зашифрован изначально, то расшифровать его также не удастся без дополнительных изменений и расширений ПО.

В новой линейке Android Marshmallow у телефонов есть внешнее хранение данных, что позволяет шифровать и защищать информацию как на внешних носителях памяти, так и на внутренних.

Источник: campuswhizzin.com.

Chrome OS: беспокоиться не о чем

Ноутбуки Chromebooks и неттопы Chrome зашифрованы по умолчанию с самого начала. Как сказано в проектной документации Chromium, операционная система Chrome использует файловую систему eCrypts, при которой директория каждого пользователя защищается отдельным зашифрованным ключом. Пока вы не переключитесь на режим разработчика Developer Mode, можно ни о чём не беспокоиться.

Linux

Из-за широкого разнообразия продукции Linux становится труднее советовать какой-то один инструмент, скрипт или алгоритм действий для зашифровки вашего девайса.

Если у вас запущена последняя версия Ubuntu или программ на основе Ubuntu, то операционная система предложит вам зашифровать данные при установке. Всё, что нужно, — это загрузить обновления. А всё остальное вы можете посмотреть в этом списке программного обеспечения для шифрования.

Windows Phone 8.1

Windows Phone 8.1 странный; он поддерживает шифрование данных, только если какой-нибудь сервер управления девайсами приказал им автоматически зашифроваться. Для обычных пользователей нет опции шифровки своих девайсов по требованию.

Предназначенная для пользователей программа по зашифровке BitLocker должна быть доступна на Windows Phone 10, обновление, которое не помешало бы запустить на последних смартфонах на Windows 8.1.

Windows

Windows — очень сложная операционная система, функционирующая за счёт огромного количества железа, как ни одна из остальных упомянутых здесь ОС, поэтому усложняется и шифровка её данных. Мы сосредоточимся на встроенных инструментах, которые есть в последних версиях Windows, но если они не сработают, то вот список дополнительных программ по шифрованию к вашим услугам.

Шанс того, что вы пользуетесь зашифрованной по умолчанию ОС Windows очень мал. По крайней мере, если ваше программное и аппаратное обеспечение сочетаются как надо. Это касается пользователей компьютеров на Windows 8.1 или Windows 10, которые зарегистрировались в системе Microsoft или в Активной директории аккаунтов, чья аппаратная составляющая соответствует следующим требованиям:

- - Поддержка Secure Boot

- - Модуль TPM (Trusted Platform Module). Для шифрования требуется TPM 2.0, а на последних девайсах — TPM 1.2.

- - Поддержка прошивки или «железа» с функцией Windows InstantGo (режим ожидания с подключением). Она позволяет системе периодически выходить из спящего режима и обновлять ту или иную информацию, например, сообщения из электронной почты и события в календаре. У любого смартфона есть похожая функция.

- — InstantGo идёт совместно со своим комплектом аппаратных требований, включая жесткий загрузочный том, поддержку NDIS 6.30 для любых сетевых интерфейсов, припаянную к основной плате.

Этот метод шифрования стал известен благодаря использованию его в некоторых системах Windows RT. Преимущества его в том, что он автоматизирован и доступен для любой версии Windows, включая домашние версии. Плохая новость заключается в том, что аппаратные требования для шифрования достаточно строгие, и их нельзя просто добавить в купленный вами компьютер. А требования аккаунта Microsoft и вовсе могут вывести вас из себя, если вы больше не захотите им пользоваться.

Если вы хотите зашифровать данные, но требования не позволяют, то лучшим решением будет BitLocker. У него не такие суровые требования, и работает он лучше, если в вашем компьютере есть TPM. Для него потребуется одна из последних версий Windows. Эта программа доступна для пользователей Windows 10 с версий Pro, Enterprise, Education. В Windows 8.x тоже есть версии Pro и Enterprise, а вот для Windows 7 и Windows Vista потребуется наличие версий Ultimate и Enterprise. Программа совершенно несовместима с версиями Home и Bing, поскольку они устарели и вышли ещё до версий Vista Windows.

Чтобы запустить BitLocker на любой совместимой версии Windows, зайдите в панель управления, нажмите BitBlocker Drive Encryption. Если у вас есть TPM, то вы сможете сохранить ключ для восстановления данных на внешнем диске или в аккаунте Microsoft, нажать на необходимые окошки и зашифровать ноутбук. Вы можете выбрать шифровку данных на уже использованном на диске месте (оставив свободное место незашифрованным) или же зашифровать диск целиком.

У большинства ноутбуков бизнес-класса 2000-х и новейших ультрабуков, как правило, есть TPM, хотя он никогда не входил в число ключевых требований Windows. Обычно в разделе Device Manager (Управлении девайсами) у них есть точки входа к модулю, если вы хотите проверить, есть ли он в вашем компьютере или нет.

Источник:gizmodo.com.

Если у вас нет TPM, не расстраивайтесь, проблему можно решить иначе. По умолчанию BitLocker без модуля работать не будет, но есть другие варианты его установки после запуска. Инструкция к действию:

- - Зайдите в поисковик в меню «Пуск» или нажмите сочетание клавиш Windows+R и введите gpedit.msc. Появится местный редактор, которым чаще пользуются как групповым редактором для множества целей, например, для установки настроек на одном компьютере и их синхронизации с остальными.

- - Зайдите в Computer Configuration (Конфигурации), затем Administrative Templates (Административные шаблоны), Windows Components (Компоненты Windows), а потом BitLocker Drive Encryption (Шифрование диска с BitLocker).

- - Выберите папку Operating System Drives (Диски операционной системы).

- - Двойным кликом мыши запросите дополнительную аутентификацию при запуске.

- - Нажмите на значок enabled, а затем проверьте функцию «установки программы Bitlocker без совместимого модуля TPM».

- - Нажмите ОК.

Затем зайдите в «Панель управления», откройте BitLocker Drive Encryption. Здесь вы можете также использовать USB-ключ, который нужно подключить к компьютеру, чтобы разблокировать системный диск при перезагрузке. Или же вы можете ввести особый пароль, отдельно от пароля для аккаунта, при входе в систему. Резервные копии ключа можно сохранить на внешнем диске, в аккаунте Microsoft или в любом другом файле или любом локальном или сетевом накопителе.

Источник.

Нашли опечатку? Выделите текст и нажмите Ctrl + Enter

rb.ru

Шифрование данных на компьютере с помощью программ

Хочу начать небольшой цикл статей, посвященных компьютерной безопасности. Пока что я не буду рассказывать о том, как поставить пароль на папку или файл, а расскажу о шифровании данных, чтобы люди извне не смогли добраться до них. Конечно, обойти можно любую защиту, но не все ведь это могут сделать. В данном материале я разберу парочку способов с использованием стороннего программного обеспечения. Наверняка многое из этого вам будет знакомо. Ну что, поехали!

Как зашифровать файл или папку на компьютере?

Использование архиватора (WinRAR/7-Zip)

Шифровать данные с помощью архиватор легко. Вам не нужно будет каждый раз шифровать файлы отдельно, всё может храниться в одном архиве. Если данные вам важны, но пользуетесь вы ими нечасто, вы можете запаковать их в архив и поставить пароль.

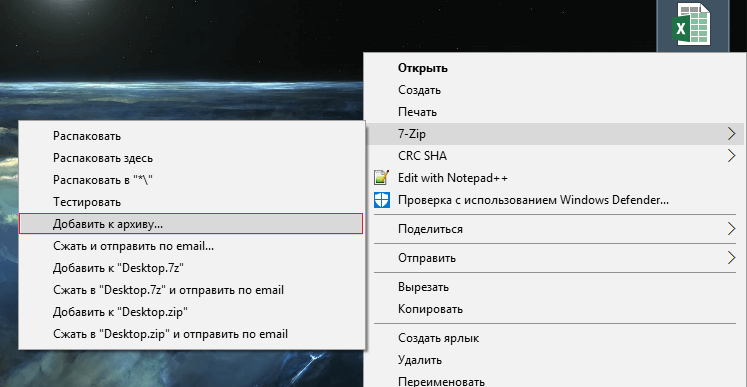

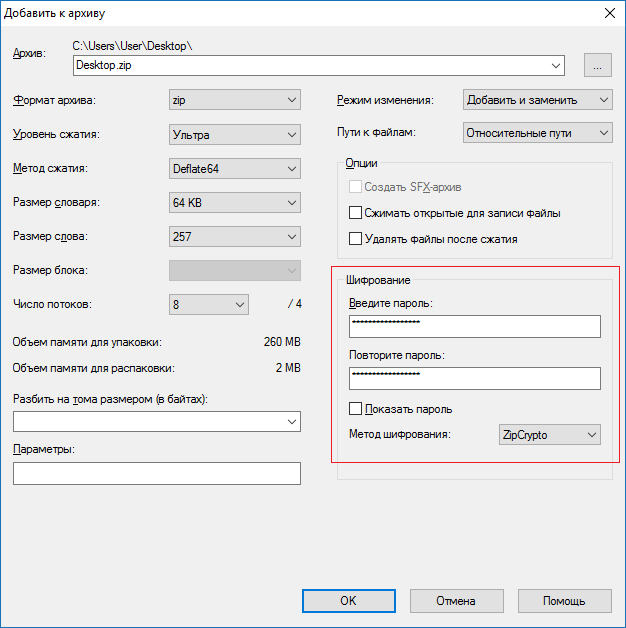

На примере архиватора 7-Zip покажу, как это сделать. Выбираем файл или несколько файлов и нажимаем правой кнопкой мыши по одному из них. Далее направляем мышку на пункт 7-Zip и в появившемся подменю выбираем «Добавить к архиву».

Далее вы настраиваете настройки, как вам необходимо. Главным разделом в этом окне является «Шифрование». Вводим два раза пароль, желательно сложный и выбираем тип шифрования. После чего нажимаем ОК. При открытии архива будет предложено ввести пароль.

TrueCrypt

По теме: Как поставить пароль на флешку?

Существует множество ПО для шифрования. Подобная им является TrueCrypt. Особенность в том, что она шифрует не только отдельные файлы, но и целые разделы, либо USB-флешки.

Не стоит беспокоиться, что при открытии зашифрованного диска файлы будут вам доступны не сразу, потому что бывает так, что файлы расшифровываются постепенно, да еще и медленно. В данном случае информация будет доступна вам сразу после ввода ключа.

Заметим, что главным фактором в шифровании данной программой является именно пароль, который должен иметь не менее 20 знаков.

Более полно разбирать использование программы я буду в этой статье.

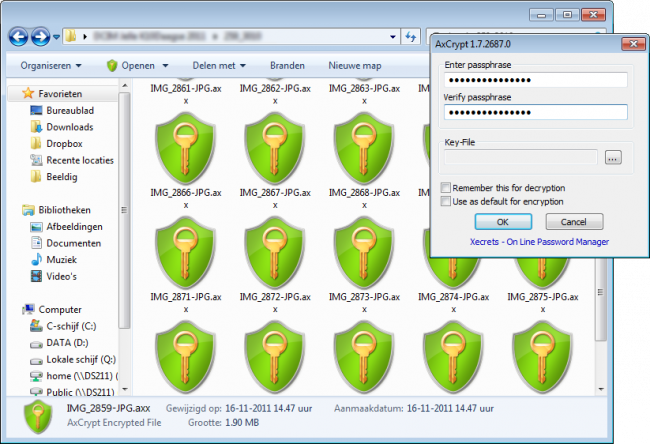

AxCrypt

Похожая утилита, которая может шифровать любые данные. Процедура происходит в пару кликов, потому можно защитить и файлы, с которыми пользователь работает ежедневно.

Еще у AxCrypt есть версия Portable, которую можете скинуть на флешку и использовать на любом компьютере.

Читаем про эту программу здесь: Шифрование файлов с помощью AxCrypt

Работать с программой довольно легко. После установки вы увидите в контекстном меню (при нажатии на файл правой кнопкой мыши) добавление пункта AxCrypt, и чтобы зашифровать данные достаточно нажать на пункт «Encrypt». После этого вам нужно два раза ввести пароль.

Работать с программой довольно легко. После установки вы увидите в контекстном меню (при нажатии на файл правой кнопкой мыши) добавление пункта AxCrypt, и чтобы зашифровать данные достаточно нажать на пункт «Encrypt». После этого вам нужно два раза ввести пароль.

Еще вы можете с помощью данной утилиты удалить файлы, восстановить их уже будет невозможно. Чтобы такое сделать выберите пункт «Shred and Delete». Иногда такое действие тоже может быть важно.

Защита файлов под видом другого типа данных

По теме: Как обеспечить безопасность и конфиденциальность своих данных в сети

Если вам недостаточно типов шифрования, представленных выше, я расскажу о том, как можно спрятать файл таким образом, что для постороннего человека он не будет даже существовать. Другими словами, мы спрячем файл в другой файл. Для проведения подобно операции можно использовать утилиту S-Tools. Смысл заключается в том, что вы берете любой файл, например, картинку или музыкальный файл, который будет контейнером. Берем файл, который нужно будет спрятать. С помощью программы перемещаем файл в контейнер, вводим пароль и сохраняем результат. Таким образом, файл у нас будет под видом картинки или любого другого типа файла. Любой человек, открывший его даже не поймет, что в нём что-то спрятано.

Расшифровать файл можно с помощью той же программы S-Tools. Более подробно об этом я писал здесь.

Есть подобные программы для сокрытия файлов, например, Steganos Security Suite, WinMend Folder Hidden, Easy file locker и другие. По возможности напишу о всех.

Вот я и закончил первую часть о шифровании файлов. Конечно, я не описал конкретные действия, которые нужно провести в каждом из представленных методов, но сделаю я это в отдельных статьях. Здесь я пока что перечислил какие способы шифрования существуют. Ждите следующие части.

Работу большинства программ из этой статьи я уже описал в отдельных статьях, ссылки указал.

http://computerinfo.ru/shifrovanie-dannyx-na-kompyutere/http://computerinfo.ru/wp-content/uploads/2017/02/shifrovanie-dannyx-na-kompyutere-3-700x365.jpghttp://computerinfo.ru/wp-content/uploads/2017/02/shifrovanie-dannyx-na-kompyutere-3-150x150.jpg2017-02-15T18:24:33+00:00EvilSin225Безопасностьбезопасность,зашифровать с помощью WinRAR,защита файлов,как зашифровать файл,шифрование,шифрование 7-Zip,шифрование файловХочу начать небольшой цикл статей, посвященных компьютерной безопасности. Пока что я не буду рассказывать о том, как поставить пароль на папку или файл, а расскажу о шифровании данных, чтобы люди извне не смогли добраться до них. Конечно, обойти можно любую защиту, но не все ведь это могут сделать. В...EvilSin225Андрей Терехов[email protected]Компьютерные технологии

Похожие статьи

computerinfo.ru

Прозрачное шифрование файлов на локальном компьютере при помощи CyberSafe Files Encryption

Как работает “прозрачное шифрование”

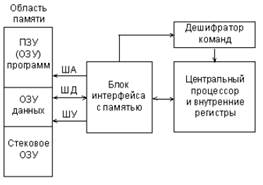

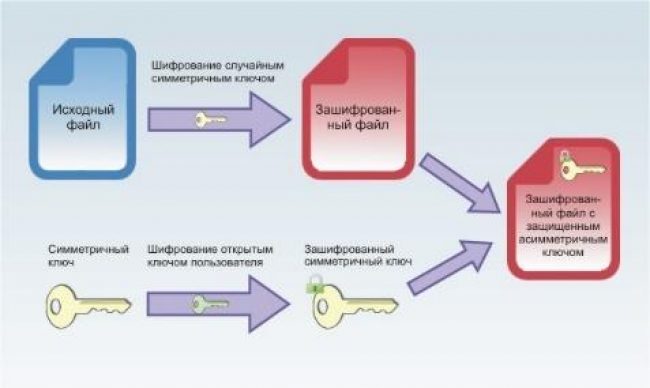

Функции прозрачного шифрования в CyberSafe выполняет специальный драйвер файловой системы, осуществляющий дешифрование файлов при обращении к ним определенных приложений и их шифрование после завершения работы с файлами. Также драйвером шифруются все новые файлы, добавляемые в защищенную папку.Процесс шифрования происходит по следующей схеме:

- исходный файл шифруется с использованием алгоритма AES и случайно сгенерированного программой симметричного ключа длиной 256 бит;

- симметричный ключ защищается шифрованием по алгоритму RSA при помощи открытого ключа пользователя длиной до 8192 бит и сохраняется в альтернативном потоке данных NTFS.

- при помощи закрытого ключа пользователя, расшифровывается хранящийся в ADS симметричный ключ;

- при помощи симметричного ключа расшифровывается исходный файл.

Основное преимущество “прозрачного шифрования” – удобство работы с защищенными файлами. Процессы шифрования/дешифрования происходят автоматически (прозрачно для пользователя) и не требуют от него никаких дополнительных действий.

Так как для хранения зашифрованного симметричного ключа в CyberSafe используются альтернативные потоки, прозрачное шифрование при помощи программы возможно лишь в файловой системе NTFS.

Работа с зашифрованными папками в CyberSafe

Все файлы, защищенные при помощи функции прозрачного шифрования, хранятся в папках.Для того, чтобы создать такую папку, открываем программу и выбираем Шифрование файлов > Прозрачное шифрование и добавляем любую пустую ранее созданную папку на компьютере. Для того, чтобы назначить пару открытый/закрытый ключ, которая будет использоваться для шифрования и расшифровки файлов используем кнопку Ключи.

Для работы с уже существующими файлами или для добавления новых, папку необходимо Включить (потребуется ввести пароль к вашему закрытому ключу).

Все файлы, добавляемые во включенную папку, автоматически зашифровываются. При работе с файлами процесс их шифрования и дешифрования происходит автоматически (прозрачно).

По завершении работы с папкой она отключается. После этого доступ к зашифрованным файлам закрыт для всех приложений: никто не может просматривать, редактировать или удалять такие файлы. Это также справедливо даже в том случае, если CyberSafe не функционирует.

После шифрования файлов при помощи CyberSafe в Windows могут оставаться их кэшированные копии, поэтому иногда файлы в защищенной папке могут отображаться как незашифрованные, однако это не так. На самом деле они зашифрованы, но Windows показывает их кэшированные копии. Поэтому при использовании прозрачного шифрования в текущей версии CyberSafe 2.1.34 требуется дополнительная очистка кэша путем перезагрузки компьютера. В дальнейшем этот недостаток будет устранен.

Вкладка Приложения позволяет определить доверенные приложения, которым будет разрешено работать с зашифрованными файлами. По умолчанию все приложения являются доверенными. Это означает, что какое бы из приложений не затребовало доступ к файлам во включенной папке, эти файлы будут расшифрованы драйвером и доступны этому приложению для редактирования, копирования или удаления.

Однако, с целью ограничения доступа к конфиденциальной информации нежелательных программ, можно составить перечень доверенных приложений. В таком случае лишь доверенные приложения смогут получить доступ к файлам в зашифрованной папке, а все остальные не смогут. После составления доверенного списка, остальные приложения автоматически попадают в запрещенные и не имеют доступа к файлам.

К примеру, в своей защищенной папке вы храните лишь текстовые документы. Тогда, вполне логичным будет разрешить доступ к этим документам лишь тем приложениям, которые вы используете для работы с ними, например Word, Exel, Notepad ++ или другим текстовым редакторам, а всем остальным запретить, определив их как запрещенные.

Запрещенные приложения не смогут получить доступ к конфиденциальной информации даже в то время, когда с файлом работает доверенное приложение, то есть когда файл расшифрован и уязвим. Таким образом, мы ограничиваем доступ к конфиденциальной информации для шпионских программ, нежелательного и вредоносного ПО.

Также дополнительно можно составить список приложений, которым будет разрешено лишь копирование защищенных файлов.

Функции по работе с доверенными и запрещенными приложениями возложены на драйвер прозрачного шифрования. Драйвер работает с защищенными файлами и разрешает или запрещает доступ к ним тому или иному приложению в соответствии с заданными ему настройками (правилами). Схематично алгоритм работы драйвера проиллюстрирован ниже:

Преимущества перед EFS

Использование токенов как дополнительная мера защиты

По большому счету, вся зашита зашифрованных файлов в EFS сводится к знанию пароля учетной записи в системе. Любой пользователь, знающий этот пароль, сможет получить доступ ко всем зашифрованным файлам. Как известно, на сегодняшний день защита одним паролем не достаточно эффективна. Если он слабый – его можно подобрать, существуют способы отследить пароль, набранный с клавиатуры. В CyberSafe мы вводим систему токенов (в качестве токена может быть использована любая флешка), поэтому даже если злоумышленнику тем или иным образом удастся заполучить ваш пароль, зашифрованные при помощи программы файлы все-равно будут для него недоступны.“Прозрачное шифрование” сетевых папок

Как известно, EFS не поддерживает шифрование файлов, передающихся по сети, а для защиты передаваемой информации требуется использование дополнительных протоколов защиты, таких как IPsec или WebDAV. В CyberSafe такой недостаток отсутствует и программа может быть эффективно использована для прозрачного шифрования папок в корпоративном пространстве, где существует необходимость предоставления доступа к одной и той-же зашифрованной папке нескольким сотрудникам компании. Подробнее о шифровании сетевых папок речь пойдет в следующем топике.Защита папок от удаления

В EFS любой пользователь, имеющий доступ к вашей учетной записи может удалить папку с зашифрованными данными. Если у вас нет резервной копии зашифрованных файлов, вы потеряете всю ценную информацию. В CyberSafe после отключения папки с зашифрованными файлами она дополнительно защищается от удаления с жесткого диска компьютера другими пользователями.Скорость работы

Как уже было сказано выше, функции прозрачного шифрования в CyberSafe выполняет специальный драйвер файловой системы. Во время чтения/записи файлов он производит операции шифрования/расшифровки, причем делает это с очень высокой скоростью.Для сравнения скорости шифрования в EFS и CyberSafe я провел небольшой тест, зашифровав одну и ту же папку в каждой из программ и замеряв при этом время, затраченное на шифрование каждом из них. ОС: Windows ХР SP3. Вес папки: 1,6 Гб, содержание: 26 файлов с расширениями avi, jpg, png, bmp, pdf, docx, txt, cdr, psd, ppt. Результаты текстов приведены в таблице ниже:

Наличие системы доверенных приложений

В том случае, если на ваш компьютер попадет шпионское программное обеспечение, конфиденциальная информация, защищенная при помощи, EFS окажется под угрозой хищения. В CyberSafe этот недостаток решается благодаря использованию системы доверенных приложений – только те программы, которые вы определите сами, смогут получить доступ к защищенной папке и хранящимся в ней конфиденциальным данным.habr.com

Защищаем свой компьютер путем шифрования всех данных

Про безопасность работы в онлайне и с адалтом в частности можно говорить очень много. Но сегодня я хочу рассказать о такой замечательной програмулине как VeraCrypt, которая является форком небезизвестного TrueCrypt, который к сожалению был не так давно свернут.

О всех возможностях программы писать смысла нету, так как вы можете сами все узнать на официальном сайте программы. Я лишь опишу основные возможности, которые использую сам и крайне рекомендую вам:

- Много различных алгоритмов шифрования, описания которых опять же есть в вики и в самой программе (интерфейс переведен на русский язык). Я лично использую AES, который принят как стандарт правительством США для хранения данных вплоть до уровня Top Secret.

- Создание зашифрованного хранилища, которое затем монтируется в качестве виртуального диска. Это позволяет хранить важные для вас файлы в зашифрованном виде и даже в случае если кто то получит доступ к вашему компьютеру, данные останутся недоступными.

- Шифрование не системного раздела диска. Например вам нужно защитить дополнительный раздел диска (без Windows), внешний хард диск, или флешку (например на флешке лежат ключи для кипера вебмани или пароли). И опять же, даже в случае утери флешки или других форс мажоров, ваши данные останутся в сохранности.

- Шифрование системного диска. Это самый надежный вариант, который я лично использую на всех своих компьютерах (у меня их 3). Абсолютно все данные на системном диске шифруются на лету (не только файлы, которые вы лично сохраняете, но и например историю браузера, всякий кеш и прочее, которые потенциально могут угрожать вашей безопасности) и для доступа нужно ввести пароль. Выглядит это так: при загрузке компьютера VeryCrypt просит ввести пароль для доступа к системе (при помощи Pre-boot authentication, то есть еще до загрузки системы, на уровне Bios) и только после правильного ввода пароля вы можете получить доступ к системе. Далее вы абсолютно никак не ограничены и работаете как обычно, а обо всем остальном VeraCrypt позаботится сама.

Данный метод не гарантирует что к вам не постучатся органы, однако если же это произойдет, то им будет крайне сложно получить доступ к вашем данным. Тоже самое касается и случаев, когда например ваш компьютер украдут, вы потеряете флешку и т.д. и т.п.

И последний совет от меня лично (довольно банальный, но от этого не менее важный): используйте длинные и сложные пароли, в которых сочетаются буквы в разных регистрах с примешиванием цифер. Я лично использую известные фразы, примешивая туда немного цифр и таким образом у меня получаются пароли по несколько десятков символов длинной. Это очень сильно затруднит брутфорс.

У меня все, желаю всем сохранности данных, хрю хрю.

xrundel.com

Шифрование ПК. Давайте задумаемся — Секреты Интернета

Итак, вы пришли к выводу, что хотите внедрять криптографические методы защиты информации на своем предприятии. Однако вначале я рекомендую сесть и спокойно подумав, ответить себе на несколько вопросов:

1. Что шифровать?

2. Чем шифровать?

3. Как обеспечить законность применения средств криптографической защиты?

4. Как не нанести большего вреда?

Лишь в том случае если у вас есть ответы на все эти вопросы и эти ответы вас устраивают, можно переходить непосредственно к шифрованию. А, казалось бы, все так просто, берешь ПО, шифруешь и все. Ан не тут-то было! Давайте задумаемся, а почему?

Что шифровать?

На самом деле вопрос не тривиален. Внедрение каждого программного обеспечения это, прежде всего расходы. Времени, денег и т.д. Поэтому вопрос, а что же мы будем шифровать, нужно рассматривать очень внимательно. Я не собираюсь здесь долго разъяснять, почему ответ «ВСЕ!» даже не рассматривается. ВСЕ – это означает бездумную трату материальных и людских ресурсов. В самом деле, зачем шифровать жесткий диск в отделе рекламы? Таким образом, мы с вами приходим к мысли, что вначале-то, собственно, нужно понять, какая информация обрабатывается в компании, что именно составляет коммерческую или банковскую тайну, а что компания просто считает конфиденциальным и определить для себя некий порог возможной стоимости потерь, начиная с которого вы предпочтете информацию шифровать.

Что, на мой взгляд, шифровать нужно однозначно:

1. Мобильные устройства, содержащие информацию, отнесенную к коммерческой и/или банковской тайне или информации с ограниченным доступом;

2. Жесткие диски серверов, подлежащих перевозке (доставке) в филиалы средствами сторонних перевозчиков;

3. Жесткие диски компьютеров, содержащих банковскую (коммерческую) тайну (на случай выхода жестких дисков (компьютеров) из строя с последующим гарантийным ремонтом). На самом деле в данном случае нужно посчитать, что дешевле, шифровать или просто купить новый жесткий диск. Однозначно необходимо шифровать, если у вас с поставщиком не заключен договор о возможности сдачи в гарантийный ремонт ПК без жесткого диска.

Чем шифровать?

Вопрос отнюдь не праздный. Криптографические меры безопасности на Украине регулируются государством, причем достаточно жестко. Поэтому стоит учитывать и этот аспект. Хотя мне многие могут возразить, что купить можно много разного ПО для шифрования, я все же хочу спросить – вы хотите иметь дело со службой безопасности Украины и объяснять, откуда вы взяли и почему нарушаете правила лицензирования и соответствующий закон, применяя не сертифицированные средства?

Об этом аспекте тоже, как видите, нужно думать. Хочу сказать, что я никогда не буду применять бесплатное ПО в области шифрования. И вам тоже советую

Как обеспечить законность применения средств криптографической защиты?

Этот вопрос тесно перекликается с предыдущим. В обязательном порядке у вас должны быть предусмотрены процедуры для пользователей о хранении ключей шифрования, о правилах в случае утраты ключей и т.д.

Советую продумывать подобные инструкции и процедуры ДО того как что-то произойдет. А то, что рано или поздно неприятности придут, не сомневайтесь. Причем придут, во-первых, рано, во-вторых, вы, как обычно, будете к ним не готовы. Ведь бутерброд всегда падает маслом вниз, верно?

Как не нанести большего вреда?

Применяя шифрование сотрудники ИТ и службы безопасности не задумываются о том, что применение, особенно неграмотное применение средств шифрования, приносит гораздо больше вреда чем пользы! Да-да!

Почему? Попробуем привести пару примеров.

Ваши сотрудники имеют право шифровать свои ноутбуки, однако вы не продумали процедуру хранения резервных ключей (скажете, такого не бывает?). Сотрудник забыл пароль – диск форматировать?

Ваш сотрудник выносит информацию на шифрованной флешке? Ситуация невероятная? Отнюдь.

К чему это я? Да просто никогда ТОЛЬКО шифрованием дыры не закрыть! Хотелось, чтобы вы об этом помнили!

На самом деле хотелось бы просто, чтобы уважаемые читатели понимали, что шифрование это хорошо, однако не поддержанное политикой безопасности, организационными документами, инструкциями, обучением пользователей, оно может принести куда больше вреда чем пользы.

secretsofinternet.ru

Программы для шифрования файлов - Выбираем лучшие

Программы шифрование файлов

Шифровать все!

Каждый раз, когда в интернет просачивается информация о скандале, связанном с тем, что куда-нибудь просочились важные документы, я спрашиваю себя, почему они не были зашифрованы? Защита документов должна быть везде, в конце концов.

Chrome теперь даже ставит маркер предупреждения в адресной строке рядом с любым незащищенным http-адресом.

Google ставит ссылки https приоритетными в результатах поиска по сравнению с обычным, незащищенным http-ссылками. (Буква s обозначает безопасный сайт)

Фонд электронных рубежей делает все возможное, чтобы защитить веб-трафик путем паролирования его по протоколу https.

Если вы шифруете все конфиденциальные документы на вашем настольном компьютере или на ноутбуке, хакер или вор не сможет преуспеть в краже личных данных. И вся ваша информация остается конфиденциальной.

Вы также можете смело делиться этими зашифрованными документами с другим, передавая пароль под отдельной защитой.

Чтобы помочь вам выбрать программу для защиты, которая подходит для вашего компьютера, мы собрали коллекцию из текущих представителей на рынке.

Содержание:

Шифрование файла и VPN

Шифруем файлы

В этом обзоре, будут специально рассматриваться продукты, которые шифруют конкретные объекты, а не весь диск, а также решения от Microsoft, работающие с помощью BitLocker.

Шифровать весь диск — это эффективная линия обороны для одного устройства, но она не поможет, когда нужно поделиться конфиденциальными данными.

Вы можете использовать виртуальные частные сети, или VPN, чтобы шифровать свой интернет-трафик.

С вашего ПК на сервере компании VPN все ваши данные шифруются, и это очень здорово. Однако, если вы подключены к защищенному веб-сайту https, ваш трафик не шифруется между VPN-сервером и сайтом.

И конечно, защищенная виртуальная частная сеть может не просто волшебным образом стереть ваши данные, но и удалить их у тех, с кем мы ими поделились.

Использовать VPN — это отличный способ защитить ваш интернет-трафик, когда вы путешествуете, но это не решение для шифрования локальных объектов.

вернуться к меню ↑Нет лазеек

Зачем шифровать файлы?

Когда ФБР потребовало необходимую информацию по поводу стрелка из Сан-Бернардино, у которого был iPhone, они попросили Apple открыть им лазейку, чтобы обойти зашифрованные алгоритмы.

Но ее просто не существует, и Apple отказались ее создать. ФБР пришлось нанять хакеров, чтобы получить доступ к телефону.

Почему Apple не поможет? Потому что, если хоть раз они согласятся, подобный прокол станет мишенью, призом для плохих парней. Рано или поздно кто-то догадается, как они это сделали.

В одном интервью прошлым, Иван Крстич из Apple заявил, что компания сделала нечто подобное для своих криптографических серверов.

После этого они физически уничтожают ключи, которые позволяют подобные модификации. Apple не может обновить их, но и злоумышленники не могут получить к ним доступ.

У всех продуктов в этом обзоре указано, что лазеек нет, и что так и должно быть. Это значит, что, если вы зашифровали важный документ, а потом забыли пароль, вы потеряете его навсегда.

вернуться к меню ↑Два основных подхода

Создаем пароль

Совсем недавно, если вы хотели сохранить документ в тайне, вы могли бы использовали шифр, чтобы зашифровать его, а затем уничтожали оригинал. Или вы можете запереть его в сейфе.

Это два основных подхода в утилитах шифрования. Они могут использоваться параллельно.

Один вид продукта просто обрабатывает папки, превращая их в непроходимые зашифрованные версии самих себя. Другой создает виртуальный диск, который, когда открыт, действует как любой другой диск на вашем компьютере.

При блокировке виртуального диска все объекты, которые вы помещаете в него, становятся совершенно недоступными.

Подобное решение, как виртуальный диск, позволяет хранить некоторые продукты в облаке. Такой подход требует крайней осторожности, это очевидно.

Шифрование данных в облаке имеет гораздо больше шансов пострадать от атак, чем зашифрованные данные на вашем персональном компьютере.

Что лучше? Это действительно зависит от того, как вы планируете использовать шифрование.

Если Вы не знаете, стоит воспользоваться 30-дневной бесплатной пробной версией, предлагаемой каждым из этих продуктов, чтобы получить понимание того, как работают эти программы.

вернуться к меню ↑Обеспечение сохранности оригиналов

После копирования файлов в защищенном хранилище или после того, как вы создали зашифрованную версию, вам совершенно необходимо стереть незашифрованный оригинал.

Просто удалить его недостаточно, даже если вы сделаете это в обход корзины, потому что данные остаются на диске, и программы, направленные на восстановление данных, часто могут вернуть его обратно.

Некоторые продукты шифрования дают возможность избежать этой проблемы путем шифрования файла, буквально переписывая его на жесткий диск с зашифрованной версии.

Этот метод более распространен, хотя можно предложить безопасное удаление как вариант.

Если вы выберете продукт, который не обеспечивает этой функции, вы должны найти бесплатный инструмент для безопасного удаления файлов.

Самыми надежными считаются «шреддеры». Но тут нужно быть предельно аккуратным, так как после использования этого типа программ шансы восстановить оригинал равны нулю.

Перезапись данных перед удалением — достаточно надежное программное средство против восстановления. Магнитные записи данных на жестком диске на самом деле не являются цифровыми.

Говоря простыми словами, этот процесс включает в себя обнуление тех данных, которые остались после удаления.

Если вы действительно думаете, что кто-то может использовать специализированную технику, чтобы восстановить ваши компрометирующие файлы, вы можете установить утилиту для безопасного удаления.

Тогда программа сделает несколько проходов перезаписи данных, так что даже специализированные методы восстановления не смогут вернуть ваши файлы.

вернуться к меню ↑Алгоритмы шифрования

Как шифруется

Алгоритм шифрования похож на черный ящик. Дамп документа, изображения или другой файл, который вы загружаете в него, вы получаете обратно. Но то, что вы видите, кажется бредом.

Превратить эту тарабарщину обратно в нормальный документ можно через окно с тем же паролем, который вы вводили при шифровании. Только так вы получите оригинал.

Правительство США признали Расширенный стандарт шифрования (AES) в качестве стандарта, и все продукты, которые здесь собраны, поддерживают стандарт шифрования AES.

Даже те, кто поддерживает другие алгоритмы, как правило, рекомендуют использовать AES.

Если вы эксперт шифрования, вы можете предпочесть другой алгоритм, Blowfish, и возможно, даже алгоритм Советского правительства по ГОСТу.

Но это уже совсем для любителей экстремальных развлечений. Для рядового пользователя AES — это просто отличное решение.

вернуться к меню ↑Криптография с открытым ключом и обмен

Пароли важны, и вы должны держать их в тайне, верно? Ну, не при использовании инфраструктуры открытых ключей (PKI), которая используется при криптографии.

С PKI вы получаете два ключа. Один публичный, которым вы можете поделиться им с кем угодно, зарегистрировать его в ключах обмена, нанести в виде татуировки на лоб – в общем, использовать как угодно. Другой — частный и должен быть надежно защищен.

Если я хочу послать вам секретный документ, я просто шифрую его с помощью открытого ключа. Когда вы его получите, вы сможете его использовать, чтобы расшифровать документ. Все просто!

Используя эту систему в обратном направлении, можно создать цифровую подпись, которая подтверждает, что ваш документ пришел от вас и не был изменен. Как? Просто зашифруйте его своим закрытым ключом.

Тот факт, что ваш открытый ключ расшифровывает его, является доказательством, что у вас есть право на его редактирование.

Поддержка PKI является менее распространенной, чем поддержка традиционных симметричных алгоритмов.

Если вы хотите поделиться файлом с кем-то, и ваш инструмент шифрования не поддерживает PKI, есть и другие варианты для обмена.

Многие продукты позволяют создание саморасшифровывающихся исполняемых файлов.

Также вы можете обнаружить, что получатель может использовать бесплатно определенный инструмент только для расшифровки.

вернуться к меню ↑Что лучше?

Сейчас есть огромный выбор продуктов, доступный в области шифрования.

Каждый просто должен выбрать то решение, которое будет удобно по функционалу, практично и стильно с точки зрения интерфейса основного окна программы.

вернуться к меню ↑ вернуться к меню ↑CertainSafe

CertainSafe

Цифровой CertainSafe сейф проходит через многоступенчатый алгоритм безопасности, которая идентифицирует вас на сайте. Вам придется каждый раз проходить несколько проверок подлинности.

Ваши файлы зашифрованы, если их попытаются взломать, они рассыпятся на части, и никто не сможет их воссоздать. В этом случае существует определенный риск, но при этом, и уровень надежности очень достойный.

Затем каждый кусок файла хранится на другом сервере. Хакер, который смог взломать один из серверов, не сможет сделать ничего полезного.

Блокировка может зашифровать файлы или просто запереть их, чтобы никто не мог их открыть. Она также предлагает зашифрованные шкафчики для безопасного хранения личной конфиденциальной.

Среди многих других полезных функций можно отметить возможность измельчения, шинковки свободного пространства, безопасное сетевое резервное копирование и саморасшифровывающиеся файлы.

вернуться к меню ↑VeraCrypt (Windows/OS X/Linux)

VeraCrypt

VeraCrypt поддерживает шифрование на truecrypt, которое прекратило свое развитие в прошлом году.

Команда разработчиков утверждает, что они уже рассмотрели вопрос, поднятый в ходе первоначального аудита truecrypt, и считают, что его до сих пор можно использовать как доступную версию для Windows, OS X и Linux.

Если вы ищете инструмент шифрования файла, который действительно работает, то это он. VeraCrypt поддерживает AES (наиболее часто используемый алгоритм).

Также он поддерживает TwoFish и Serpent encryption ciphers, поддерживает и создание скрытых зашифрованных томов.

Программный код открыт, большая часть кодовой базы состоит из Truecrypt.

Программа также постоянно развивается, выходят регулярные обновления безопасности и независимого аудита на стадии планирования (по словам разработчиков).

Те из вас, кто уже ее пробовали, хвалили ее за то, что отлично работает инструмент шифрования на лету, а в ваши файлы расшифровываются только тогда, когда они нужны. Так остальное время они хранятся в зашифрованном виде.

Особенно пользователи отмечают, что программа является мощным инструментом, который прост в использовании и всегда к месту. Да, ему не хватает симпатичного интерфейса или тонны наворотов.

вернуться к меню ↑AxCrypt (Windows)

AxCrypt

AxCrypt — это бесплатная программа, с открытым исходным кодом лицензии GNU.

GPL-лицензированный инструмент шифрования для Windows, который гордится тем, что является простым, эффективным и надежным в использовании.

Он прекрасно интегрируется с оболочкой Windows, так что вы можете щелкнуть правой кнопкой мышки на файле, который требуется зашифровать и дать команду.

Или можно просто настроить исполняемый код, так что файл будет заблокирован, если не будет использоваться в течение определенного периода времени. Его можно будет расшифровать позже, или когда получатель известит о получении.

Файлы с AxCrypt можно расшифровать по требованию или держать их расшифрованными, пока они используются, а затем автоматически они будут зашифрованы.

Он поддерживает 128-битное шифрование AES, обеспечивает защиту от попыток взлома. Он очень легкий (менее 1 Мб.)

Каждый сам для себя решает, какую программу использовать, но, если ваши данные для вас хоть что-то стоят, обязательно задумайтесь о том, что вам нужна программа для шифрования.

Программы для шифрования файлов: Какие лучше выбрать?

Проголосоватьgeek-nose.com