Содержание

Можно ли взломать выключенный iPhone?

Исследователи из лаборатории Secure Mobile Networking Lab университета Дармштадта в Германии опубликовали работу, в которой описали теоретический способ атаки на iPhone, который может сработать, даже если тот выключен. В своем исследовании они разобрали работу беспроводных модулей, нашли способы проанализировать прошивку Bluetooth и допустили возможность внедрения вредоносного кода, который работает полностью автономно от основной операционной системы iOS.

Если добавить немного воображения, можно представить такой сценарий, когда злоумышленник прикладывает «зараженный» телефон к смартфону жертвы и переносит вредоносный код, который потом крадет данные кредитной карты или даже виртуальный ключ от автомобиля.

Напрячь воображение придется, потому что авторы работы ничего такого на самом деле не показали: они остановились в шаге от финального этапа практической атаки, на котором на смартфон загружается что-то реально полезное вредное. Впрочем, даже без этого исследователями была проделана огромная работа по анализу недокументированной функциональности телефона, реверс-инжинирингу прошивки Bluetooth и моделированию различных сценариев работы с беспроводными модулями.

Впрочем, даже без этого исследователями была проделана огромная работа по анализу недокументированной функциональности телефона, реверс-инжинирингу прошивки Bluetooth и моделированию различных сценариев работы с беспроводными модулями.

Если атака не сложилась, о чем тогда разговор? Мы обязательно объясним, но начать нужно с важного объявления: если устройство выключено, но при этом с ним можно как-то взаимодействовать (взламывать, например), то — логика! — оно на самом деле выключено не до конца!

Как же мы докатились до жизни такой? Вот с этого и начнем.

Режим низкого потребления

В 2021 году компания Apple анонсировала возможность найти с помощью сервиса Find My (на русском он недавно стал «Локатором», но, кажется, это название пока не очень-то прижилось) потерянный айфон даже в том случае, если он выключен. Эта функция есть в современных смартфонах Apple начиная с iPhone 11.

Если, например, вы где-то выронили телефон и у него через некоторое время разрядилась батарейка, то он не выключается полностью, а переходит в режим Low Power Mode, в котором питание подается только на очень ограниченный набор модулей. Это в первую очередь беспроводные модули Bluetooth и Ultra Wide Band, а также модуль NFC. А еще так называемый Secure Element — защищенная память, хранящая самые важные секреты, например данные кредитных карт для оплаты телефоном.

Это в первую очередь беспроводные модули Bluetooth и Ultra Wide Band, а также модуль NFC. А еще так называемый Secure Element — защищенная память, хранящая самые важные секреты, например данные кредитных карт для оплаты телефоном.

Bluetooth в «режиме глубокого сна» используется для передачи данных, UWB — для точного определения положения смартфона в пространстве. В режиме Low Power Mode смартфон шлет информацию о себе, а айфоны проходящих мимо людей могут ее принимать. Если владелец потерянного телефона на сайте Apple зайдет в личный кабинет и отметит телефон как утерянный, информация с окружающих смартфонов будет использована для определения местоположения устройства. О том, как это работает, мы недавно рассказывали в посте про слежку с помощью AirTag.

Secure Element же здесь замешан, чтобы обеспечить работу критических сервисов, которые могут понадобиться в том числе и тогда, когда разрядилась батарейка. Каких? Про кредитную карту мы уже сказали. Также это задел под использование телефона в качестве ключа от автомобиля — это новейшая фича, которая доступна для ограниченного количества (новых, естественно) автомобилей с 2020 года.

Сразу после анонса среди специалистов по информационной безопасности началось обсуждение возможных рисков для безопасности от такой новой функции. Исследователи из Германии решили проверить возможные сценарии атаки на практике.

При выключении телефона пользователю теперь выводится напоминание «iPhone можно найти даже после выключения». Источник

Нюансы работы сервиса Find My в выключенном виде

Прежде всего авторы работы провели детальный анализ работоспособности самой системы Find My в режиме «глубокого сна» и открыли ранее неизвестные особенности. Основную работу в выключенном виде на себя берет модуль Bluetooth, который перед выключением перезагружается и конфигурируется набором команд из iOS. Дальше он периодически посылает в эфир пакеты данных, позволяющие другим устройствам обнаружить такой не до конца выключенный айфон.

Как выяснилось, длительность этого режима ограничена: как минимум в версии iOS 15.3 задано всего 96 «выходов в эфир» с интервалом в 15 минут. То есть утерянный и выключенный айфон будет доступен для обнаружения только в течение суток. Если телефон выключился из-за разряженной батарейки, срок обнаружения и того меньше — примерно пять часов. Это можно считать особенностями фичи, но был найден и реальный баг: иногда при выключении телефона режим «маячка» не активируется вовсе, хотя и должен.

То есть утерянный и выключенный айфон будет доступен для обнаружения только в течение суток. Если телефон выключился из-за разряженной батарейки, срок обнаружения и того меньше — примерно пять часов. Это можно считать особенностями фичи, но был найден и реальный баг: иногда при выключении телефона режим «маячка» не активируется вовсе, хотя и должен.

Самый интересный момент здесь заключается в том, что модуль Bluetooth перепрограммируется перед выключением, то есть его функциональность радикально меняется. А что, если его можно перепрограммировать во вред владельцу?

Атака на выключенный телефон

Собственно, главным открытием исследователей было то, что прошивка Bluetooth-модуля не зашифрована и не защищена технологией Secure Boot. Secure Boot предполагает многоступенчатую проверку программного кода при загрузке— так, чтобы можно было запустить только прошивку, авторизованную производителем устройства.

Отсутствие шифрования позволяет анализировать прошивку, искать в ней уязвимости и позднее использовать их для атаки. Но отсутствие Secure Boot позволяет пойти дальше и вовсе заменить код от производителя на свой, и далее модуль Bluetooth его выполнит. Для сравнения — анализ модуля Ultra Wide Band, используемого в iPhone, показал, что механизм Secure Boot там имеется, хотя прошивка также не зашифрована.

Но отсутствие Secure Boot позволяет пойти дальше и вовсе заменить код от производителя на свой, и далее модуль Bluetooth его выполнит. Для сравнения — анализ модуля Ultra Wide Band, используемого в iPhone, показал, что механизм Secure Boot там имеется, хотя прошивка также не зашифрована.

Что это дает на практике? Само по себе — ничего. Нужно анализировать прошивку, пытаться подменить ее на что-то свое, искать способы взлома — и тогда уже это будет очевидная демонстрация атаки с тем или иным видом ущерба. Авторы работы подробно описали теоретическую модель атаки, но на практике не показали, что айфон прямо-таки можно взять и взломать через Bluetooth, NFC и UWB. Понятно только, что если на эти модули питание подается всегда, то и уязвимости должны работать всегда.

В Apple исследованием не впечатлились и никак на него не отреагировали. Впрочем, само по себе это мало о чем говорит: в Apple старательно держат poker face даже в тех случаях, когда угроза действительно серьезная и это прямо продемонстрировано на практике.

Надо понимать, что Apple очень много делает для того, чтобы не раскрывать своих секретов: исследователи имеют дело с закрытым программным кодом, часто зашифрованным, с собственным железом Apple и модулями сторонних производителей, сделанными на заказ. Смартфон — это большая, сложная система, разобраться в которой нелегко, тем более если производитель тебе скорее мешает, чем помогает.

Нельзя сказать, чтобы от сделанных исследователями открытий захватывало дух, но это результат большой кропотливой работы. Ценность данной публикации заключается в том, что исследователи обоснованно усомнились в безопасности механизма «выключим телефон, но оставим работать часть модулей». И в своих выводах доказали, что сомневаться стоит.

Когда устройство наполовину выключено

А выводы следующие: прошивка Bluetooth-модуля недостаточно защищена. Теоретически можно либо модифицировать ее из iOS, либо перепрограммировать тот самый режим Low Power Mode, расширив или изменив его функциональность. Прошивку модуля Ultra Wide Band можно исследовать на предмет уязвимостей. Главная же проблема заключается в том, что эти беспроводные модули (а также NFC) напрямую общаются с защищенным анклавом Secure Element… Нет, как-то скучно звучит, давайте мы все же попробуем взять некоторые выводы, сделанные в работе, и кратко пересказать их:

Прошивку модуля Ultra Wide Band можно исследовать на предмет уязвимостей. Главная же проблема заключается в том, что эти беспроводные модули (а также NFC) напрямую общаются с защищенным анклавом Secure Element… Нет, как-то скучно звучит, давайте мы все же попробуем взять некоторые выводы, сделанные в работе, и кратко пересказать их:

Теоретически можно украсть из айфона виртуальный ключ от вашего автомобиля. Даже если айфон выключен! Понятно, что если айфон является ключом от машины, потеря смартфона может обернуться угоном автомобиля. Но здесь речь идет о краже ключа, хотя телефон остается с вами. Злоумышленник подошел к вам в торговом центре, прикоснулся к сумке с телефоном и похитил виртуальный ключ.

Теоретически можно изменить данные, отправляемые модулем Bluetooth, когда телефон выключен. Например, для того, чтобы использовать смартфон для слежки за жертвой.

Теоретически можно украсть из телефона данные кредитной карты. Опять-таки, даже если телефон выключен.

Но это, конечно, все еще надо доказать. Работа ученых из Германии еще раз показывает, что добавление любой новой функциональности несет определенные риски безопасности, и их надо учитывать. Особенно когда настолько радикально меняются ожидания от устройства: вы думаете, что телефон выключен, а это не совсем так.

Работа ученых из Германии еще раз показывает, что добавление любой новой функциональности несет определенные риски безопасности, и их надо учитывать. Особенно когда настолько радикально меняются ожидания от устройства: вы думаете, что телефон выключен, а это не совсем так.

Впрочем, это не то чтобы новая проблема. Системы Intel Management Engine и AMD Secure Technology, также выполняющие задачи безопасности и защищенного удаленного управления, работают во всех случаях, когда на материнскую плату ноутбука или настольного компьютера подано питание. Как и в случае со связкой Bluetooth + UWB + NFC + Secure Element в айфонах, они имеют широкие права в компьютерной системе, и уязвимости в них могут быть очень опасными.

На обычных пользователей работа ученых из Германии пока никак не влияет: полученных в ходе исследования данных недостаточно для практической атаки. В качестве гарантированного решения проблемы авторы предлагают компании Apple внедрить аппаратный выключатель, который гарантированно обесточивает телефон — целиком, без оговорок. Но зная «любовь» Apple к лишним кнопкам на корпусе, можно быть уверенным, что такого не произойдет.

Но зная «любовь» Apple к лишним кнопкам на корпусе, можно быть уверенным, что такого не произойдет.

Эксперты предупредили о возможности взлома iPhone Apple с помощью шпионского ПО

В отчете упоминается о том, что заказчики, использующие программное обеспечение NSO Group, смогли успешно взломать iPhone для слежки за пользовательскими данными с помощью методов, неизвестных Apple. Кроме того, даже поддержание iPhone в актуальном состоянии не может остановить злоумышленника, использующего дорогостоящее и скрытное шпионское программное обеспечение, уточняет издание The Hill. Характер атак также предполагает, что изменение поведения пользователя, например, отказ от нажатия на неизвестные или фишинговые ссылки в сообщениях, может не защитить от программного обеспечения NSO. В предыдущих версиях Pegasus пользователь должен был щелкнуть вредоносную ссылку в сообщении, чтобы злоумышленник взломал телефон.

NSO Group — израильская фирма, которая заявляет, что продает свое ПО «проверенным и надежным» государственным учреждениям и правоохранительным органам для предотвращения терроризма. Эксперты обнаружили доказательства взлома iPhone 12, новейшей модели iPhone, работающей под управлением iOS 14.6, которая до понедельника была самой последней версией программного обеспечения. Apple обновила свое программное обеспечение до iOS 14.7 в понедельник, но еще не опубликовала детали безопасности, которые могли бы указать, исправлены ли эксплойты, обнаруженные специалистами AI.

Эксперты обнаружили доказательства взлома iPhone 12, новейшей модели iPhone, работающей под управлением iOS 14.6, которая до понедельника была самой последней версией программного обеспечения. Apple обновила свое программное обеспечение до iOS 14.7 в понедельник, но еще не опубликовала детали безопасности, которые могли бы указать, исправлены ли эксплойты, обнаруженные специалистами AI.

Ранее сообщалось, что политики ряда стран, редакторы и репортеры крупнейших мировых газет стали объектами «прослушки» с использованием программного обеспечения, созданного частной израильской компанией NSO и поставляемой по заказу ряда, преимущественно арабских и азиатских, государств. Всего в «списке на прослушку» фигурируют имена 180 руководителей и сотрудников СМИ со всего мира, включая Wall Street Journal, CNN, New York Times, Al Jazeera, France 24, Mediapart, El País, Associated Press, Le Monde, Bloomberg, Agence France-Presse, Economist, Reuters и другие. В целом, отмечает международный консорциум журналистов, проводивший расследование по факту утечки, приблизительно 50 тысяч абонентов в мире могли стать мишенью для шпионского программного обеспечения, созданного NSO Group. Было обнаружено доказательство того, что устройства Android также были мишенью для программного обеспечения NSO Group, но эксперты пока не смогли исследовать эти устройства так же, как iPhone.

Было обнаружено доказательство того, что устройства Android также были мишенью для программного обеспечения NSO Group, но эксперты пока не смогли исследовать эти устройства так же, как iPhone.

В заявлении американского техногиганта говорится о том, что «Apple безоговорочно осуждает кибератаки против журналистов, правозащитников и других людей, стремящихся сделать мир лучше». «Более десяти лет Apple возглавляет отрасль в области инноваций в области безопасности, и в результате исследователи в области безопасности согласны с тем, что iPhone является самым безопасным и защищенным потребительским мобильным устройством на рынке», — сказал в своем заявлении глава отдела разработки и архитектуры безопасности Apple Иван Кристич.

Эксперты по безопасности говорят, что самый эффективный способ остановить вредоносное ПО — это устанавливать на устройства последние версии программного обеспечения, но для этого необходимо, чтобы производитель устройства знал об ошибках, которые используют злоумышленники. В компании заверили, что после того как Apple исправит эксплойт, пользователи могут защитить себя, обновив операционную систему до последней версии.

В компании заверили, что после того как Apple исправит эксплойт, пользователи могут защитить себя, обновив операционную систему до последней версии.

Apple сделала безопасность и конфиденциальность одной из своих ключевых маркетинговых стратегий, утверждая, что ее контроль над операционной системой и оборудованием, на котором она работает, позволяет Apple обеспечивать более высокий уровень безопасности и конфиденциальности, чем устройства конкурентов. Компания заявила, что штат ее группы безопасности сейчас в четыре раза больше, чем пять лет назад, и сотрудники работают над повышением безопасности устройств, как только они обнаруживают новые угрозы. Apple публикует исправления безопасности для каждого обновления программного обеспечения на своем веб-сайте, каталогизируя их со стандартными номерами CVE и отмечая исследователей безопасности, которые их находят.

В отчете экспертов говорится, что программное обеспечение NSO Group не остается на iPhone после перезагрузки, что затрудняет подтверждение заражения устройства. Это также предполагает, что пользователи, которые беспокоятся о том, что их атакуют, могут регулярно перезагружать свои устройства.

Это также предполагает, что пользователи, которые беспокоятся о том, что их атакуют, могут регулярно перезагружать свои устройства.

Некоторые американские телефонные номера были в списке, но неясно, были ли они взломаны, сообщает Washington Post. Представитель NSO Group сказал, что компания расследует все жалобы о неправомерном использовании.

Другие технологические компании считают бизнес NSO Group неприемлемым и угрозой безопасности своих пользователей. В прошлом году WhatsApp, дочерняя компания Facebook, подала в суд на NSO Group за предполагаемый взлом WhatsApp. В декабрьском судебном заседании, поданном в рамках этого дела, третьи стороны, включая Microsoft, Google, Cisco и другие, заявили, что NSO Group нарушила законы США и не заслуживает иммунитета, поскольку продает свои товары госструктурам из других стран.

Как взломать пароль и данные iPhone с / без компьютера

Последнее обновление 30 июня 2022 г. Ян Макьюэн

Есть ли заблокированный iPhone, к которому у вас должен быть доступ?

Мы разобрались с новейшим механизмом шифрования iPhone и обнаружили несколько возможных способов взломать айфон.

Читайте дальше, и я расскажу, как взломать пароль iPhone И как взломать данные iPhone без пароля или без своего iPhone.

Примечание. Этот центр решений работает для iPhone 12/11/X/8/7/6/5/4 hack и, безусловно, будет продолжать обновляться, поэтому добавьте его в закладки и проверяйте наличие новых драгоценных камней.

Быстрая навигация:

Часть 1: взломать пароль iPhone

- Как взломать пароль iPhone без Siri или iTunes

- Взломать пароль iPhone с помощью iTunes

- Взломать пароль iPhone с помощью iCloud

Вторая мысль: действительно ли вы можете взломать пароль iPhone 4/5/6/7/8 / X с помощью Siri?

Часть 2: взлом iPhone для доступа к данным iPhone

- Взломать iPhone без пароля или отпечатка пальца

- Как взломать iPhone удаленно

Часть 1: взломать пароль iPhone

Apple гордится тем, как они разрабатывают свои меры безопасности. Будучи одними из ведущих технологических новаторов, они гарантируют, что их платформы работают с максимальной безопасностью и интуитивно понятной защитой от любых утечек информации.

Будучи одними из ведущих технологических новаторов, они гарантируют, что их платформы работают с максимальной безопасностью и интуитивно понятной защитой от любых утечек информации.

Меры безопасности Apple настолько жесткие, что, когда пользователь последовательно вводит неправильный пароль, iPhone автоматически отключает любой доступ к устройству.

Однако нет ничего невозможного.

Взломать пароль iPhone без Siri или iTunes

1. Взломайте Tenorshare 4uKey (поддержка iOS 15 / iPadOS 15)

Чтобы попасть в заблокированный iPhone, вам понадобится профессиональная хакерская программа для iPhone.

А Tenorshare 4uKey — один из лучших.

Независимо от того, заблокирован ли iPhone / iPad с помощью 4-значного кода доступа, 6-значного кода доступа, Face ID или отпечатка пальца, 4uKey хорошо послужит вам и поможет вам взломать заблокированный iPhone за 3 простых шага.

Шаг 1. Установите программу на свой компьютер.

Нажмите кнопку ниже, чтобы получить бесплатную пробную версию.

Win Скачать

Mac Скачать

Win Скачать

Mac Скачать

Запустите приложение и выберите Разблокировать экран блокировки паролем модуль.

Шаг 2. Подготовьте заблокированный iPhone.

Подключите заблокированный iPhone к ПК и нажмите на старт кнопку.

Если программа не может обнаружить устройство, просто следуйте инструкциям во всплывающем окне, чтобы перевести заблокированный iPhone в режим восстановления.

Шаг 3. Нажмите кнопки и оставьте Программу сделать все остальное.

Просто нажмите Скачать и программа автоматически начнет загрузку последней доступной прошивки для заблокированной модели iPhone.

Затем нажмите Начать разблокировать кнопку для взлома iPhone.

В зависимости от модели и состояния заблокированного iPhone весь процесс может занять от 5 до 20 минут.

После всех этих процедур вы успешно взломали пароль iPhone.

2. Войдите в заблокированный iPhone с помощью iPhone Unlocker (поддержка iOS 15).

Чтобы полностью разблокировать iPhone, вы также можете использовать Разблокировка iPhone.

Этот iPhone Unlocker — еще одна известная хакерская программа для iPhone, которая может легко стереть пароль, удалить Apple ID и экранное время.

Просто скачайте iPhone Unlocker и запустите его на своем компьютере.

Win Скачать

Mac Скачать

Win Скачать

Mac Скачать

Примечание: при этом будут удалены все существующие файлы.

Если вы ранее защищали копию данных телефона, взломайте пароль iPhone, выполнив следующие действия:

- В главном интерфейсе нажмите на Протрите пароль Режим.

- Затем нажмите кнопку «старт», Чтобы продолжить. Затем подключите устройство к компьютеру, чтобы запустить процесс очистки пароля.

- На экране отобразится информация о вашем устройстве. Просмотрите и подтвердите предоставленную информацию, затем нажмите «старт«Кнопку.

- Приложение начнет загрузку прошивки, которая удалит пароль iPhone. Вы заметите, когда загрузка будет завершена.

- Затем нажмите на «Отпереть», Чтобы продолжить удаление кода доступа телефона.

- IPhone Unlocker выдаст предупреждение о том, что процесс удалит ваши предыдущие данные, и одновременно обновит iOS до последней версии.

- Тип «0000Проверить разблокировку.

Не отключайте устройство от сети, чтобы избежать сбоев. Как только процедура будет завершена, вы получите уведомление. Тогда вы сможете свободно сесть в этот iPhone.

Взломать пароль iPhone с помощью iTunes

Помимо использования в качестве инструмента резервного копирования и восстановления, iTunes также может помочь вам обойти забытый пароль iPhone с помощью нескольких простых шагов.

Шаг 1. Войдите в режим восстановленияЧтобы весь процесс прошел гладко, сначала нужно перевести iPhone в режим восстановления.

- iPhone 6S и более ранние версии: нажмите и удерживайте (кнопка «Домой» + кнопка «Prower»), пока не появится экран режима восстановления.

- iPhone 7/7 Plus: нажмите и удерживайте (кнопка Prower + кнопка уменьшения громкости), пока не появится экран режима восстановления.

- iPhone 8 и новее: нажмите и отпустите кнопку увеличения громкости> Нажмите и отпустите кнопку уменьшения громкости> Нажмите и удерживайте кнопку Prower, пока не появится экран режима восстановления.

Шаг 2. Восстановите iPhone с помощью iTunes.

Запустите последнюю версию iTunes на своем ПК и подключите iPhone с помощью кабеля USB. Тогда iTunes сможет обнаружить iPhone.

Вы можете увидеть всплывающее окно в iTunes, просто нажмите кнопку «Восстановить», и программа сделает все остальное за вас.

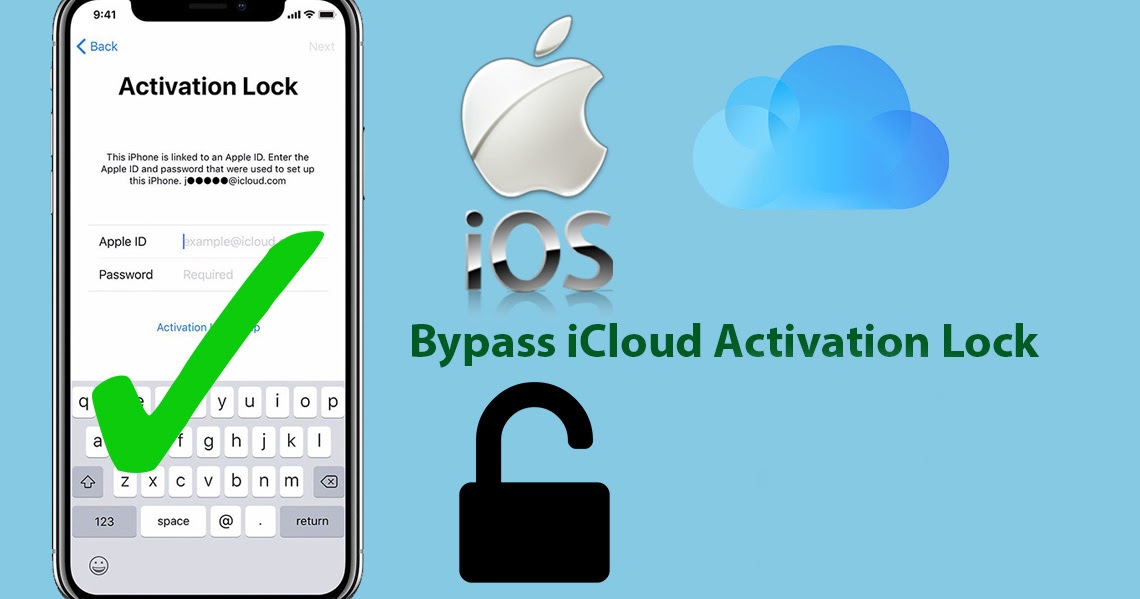

Взломать пароль iPhone с помощью iCloud / Найти iPhone

Если вы предпочитаете взломать пароль iPhone без iTunes или компьютера, вы можете использовать iCloud. com для решения своей проблемы.

com для решения своей проблемы.

Чтобы взломать пароль iPhone с помощью iCloud, вы должны убедиться:

- У вас есть Apple ID и пароль, который ведет к заблокированному iPhone.

- Мобильный телефон подключен к Интернету.

- «Найти мой iPhone» уже был включен на этом iPhone.

При соблюдении всех вышеупомянутых условий выполните следующие действия, чтобы взломать пароль iPhone:

- Перейдите на iCloud.com и войдите в систему с учетной записью Apple, которая связана с iPhone.

- Щелкните значок «Найти iPhone» в правом нижнем углу.

- Нажмите «Все устройства» и выберите iPhone, который собираетесь разблокировать. Затем нажмите «Стереть iPhone», чтобы удаленно восстановить заблокированный iPhone.

Вторая мысль: действительно ли Siri может помочь взломать пароль iPhone 4/5/6/7/8 / X?

В большинстве сообщений о взломе iPhone говорится об этой «уловке Siri».

Для тех старых iPhone (iPhone 6 и более ранних версий), которые работают на iOS 8. 0 — iSO 10.1, они скажут вам обмануть Siri, «спросив время», «добавив новые часы» или «установив новое напоминание». . Говорят, что вы можете успешно попасть на главный экран, выполнив указанные выше действия.

0 — iSO 10.1, они скажут вам обмануть Siri, «спросив время», «добавив новые часы» или «установив новое напоминание». . Говорят, что вы можете успешно попасть на главный экран, выполнив указанные выше действия.

А для более поздних моделей, работающих на iOS12 — 12.1.1, они предлагают обмануть Siri, позвонив на iPhone, который вы хотите взломать, затем нажмите кнопку сообщения и включите камеру, или, сделав команду на открытие iMessage, и тому подобное.

К сожалению, поскольку Apple постоянно обновляет свою ОС, все эти лазейки исправлены.

Так что забудьте об этом, вы не сможете воспользоваться этими нарушениями безопасности Siri. Невозможно обойти пароль iPhone с помощью Siri.

Часть 2: взлом iPhone для доступа к данным iPhone

Если вы — родитель, который беспокоится о своих детях, и думаете, что нет другого способа узнать их действия, кроме доступа к файлам на их устройстве, эта часть поможет вам, чтобы вы могли быть спокойны.

Как взломать iPhone без пароля или отпечатка пальца?

Если ваша проблема связана с доступом к заблокированным файлам iPhone, вы можете использовать стороннее программное обеспечение, которое теперь легко доступно на рынке.

Например, Fonelab iPhone Восстановление данных, который может помочь вам взломать файлы, фотографии и историю звонков iPhone.

Эта программа тщательно разработана, чтобы помочь таким пользователям Apple, как вы, собирать файлы iDevice, не выходя из собственного дома. Вы можете предварительно просмотреть и выбрать, какие файлы нужно восстановить с помощью этой программы, а какие игнорировать.

Просто загрузите приложение и выберите один из следующих вариантов:

Скачать для Win

Скачать для Mac

Win Скачать

Mac Скачать

Обратите внимание на следующие требования при получении файлов с помощью компьютера:

1. Убедитесь, что у вас включена функция USB-аксессуаров.

Нажмите «Настройки»> «Touch ID и пароль»> «USB-аксессуары».

2. Убедитесь, что вы ранее установили «Доверять этому компьютеру».

Это уведомление появится, если вы не активировали USB-аксессуары или не доверяли компьютеру раньше.

3. Во избежание сбоев используйте соответствующий USB-кабель.

Взломать iPhone путем восстановления с устройства

- Получите данные с iPhone напрямую, открыв приложение и подключив устройство iOS к компьютеру.

- При появлении запроса коснитесь Доверие на айфоне.

- Затем выберите Восстановление с устройства iOS и нажмите на Начать сканирование кнопку.

- Все файлы на вашем устройстве будут перечислены по категориям.

- Теперь вы можете выбрать, какие данные вам нужно восстановить.

- Чтобы продолжить, нажмите кнопку Recover кнопку.

Проверенные файлы будут напрямую переданы и сохранены на вашем компьютере.

Советы:

При появлении запроса в этом окне у вас будет возможность сканировать данные истории вызовов, FaceTime и Safari.

Если вы хотите пропустить эту процедуру, просто нажмите «Отмена».

И вот насколько это просто.

Если вас уже устраивают взломанные файлы, вы можете перенести собранные данные на отдельный телефон.

Как взломать iPhone удаленно

Для тех, кто хочет отслеживать все действия на целевом iPhone в режиме реального времени, вы можете использовать эти службы мониторинга для удаленного взлома iPhone.

Просто выберите один из предлагаемых ими планов, настройте учетную запись, и вы сможете начать наблюдение за iPhone с панели управления.

100% необнаруживаемый, без взлома и без установки приложения.

Большинство из этих шпионских сервисов могут помочь вам найти и проверить практически любые данные, которые вы хотите взломать на целевом iPhone.

Вы также можете шпионские SMS без доступа к целевому iPhone.

Список лучших сервисов удаленного взлома iPhone.

- mSpy (№1 в мире)

- АйЗи (ГОРЯЧЕЙ)

- Cocospy

- Spyic

- КлебГард

- юМобикс

Можно ли взломать ваш iPhone? Что нужно знать о безопасности iOS

Вот некоторые из наиболее распространенных способов взлома iPhone с помощью вредоносного ПО, как определить, что это произошло с вами, и как удалить хакера с вашего устройства

Давайте проясним: если ваш iPhone или iPad подключены к Интернету, существует риск взлома. Конечно, статистика подтверждает идею о том, что ваше устройство iOS довольно безопасно (и Apple продолжает добавлять новые функции безопасности), но ваша безопасность во многом зависит от того, как вы на самом деле используете устройство.

Конечно, статистика подтверждает идею о том, что ваше устройство iOS довольно безопасно (и Apple продолжает добавлять новые функции безопасности), но ваша безопасность во многом зависит от того, как вы на самом деле используете устройство.

В этой статье мы рассмотрим некоторые из наиболее распространенных способов взлома iPhone с помощью вредоносных программ, некоторые предупреждающие признаки того, что ваш собственный телефон мог быть взломан, и способы «отпора».

Как взломать iPhone?

Загружаемые приложения

Одна из самых больших жалоб на iOS заключается в том, насколько медленно операционная система внедряет функции, которые уже давно присутствуют на устройствах Android. Поэтому, чтобы преодолеть это, некоторые пользователи прибегают к варианту, который противоречит положениям и условиям Apple: они делают джейлбрейк своего телефона.

Это позволяет обойти встроенные ограничения на контент из Apple App Store, позволяя пользователям загружать приложения и виджеты из сторонних магазинов. Неопубликованная загрузка — получение приложения из неофициального магазина — также может быть выполнена путем его загрузки напрямую через веб-сайт в Safari или любом другом браузере.

Неопубликованная загрузка — получение приложения из неофициального магазина — также может быть выполнена путем его загрузки напрямую через веб-сайт в Safari или любом другом браузере.

Хотя вопрос о разрешении или запрете доступа к контенту из сторонних магазинов может быть спорным, на данный момент официально проверены на предмет безопасности только приложения в App Store. При этом риски очевидны: устанавливая непроверенное приложение, вы предоставляете ему неограниченный доступ к своему устройству.

Поддельные приложения в App Store

Официальный магазин Apple на вашем устройстве iOS обычно известен тем, что предоставляет безопасный контент. Любое приложение, доступное в App Store, прошло проверку на наличие ошибок, проблем с политикой конфиденциальности, идентификацию сторонних поставщиков рекламы и лицензионные требования.

Но иногда плохое приложение проскальзывает через систему безопасности. И простой спам событий календаря, вредоносная ссылка, которой поделились через приложения для обмена сообщениями, или агрессивная реклама, отображаемая при просмотре веб-сайта, могут открыть App Store и предложить вам установить одно из этих неточно проверенных приложений.

А поскольку они есть в официальном магазине, нет причин сомневаться в их подлинности, верно? Неправильный. Такое хитроумное приложение попытается заработать, например, продав вам что-то, что вам не нужно (и это не работает), используя собственную систему покупок внутри приложения Apple.

Поддельный антивирус, найденный в Apple App Store, стоит 134,99 евро за 3 месяца за удаление несуществующих вирусов.

Доставляется через пугающую рекламу, что приводит к мошенничеству с подпиской.

Подробнее об исследовании: https://t.co/oqL80J3BNR https://t.co/IfwBD1KAdd— Лукас Стефанко (@LukasStefanko) 5 августа 2021 г.

Календарь приглашает

Приложение «Календарь» на вашем iPhone может показаться самым безопасным местом на вашем устройстве, но на самом деле это один из самых распространенных способов распространения вредоносных программ на iOS. Точно так же, как любой, кого вы только что встретили, может отправить вам приглашение Календаря на кофе позже на этой неделе, хакеры могут сделать то же самое!

Эти нежелательные приглашения могут исходить от просочившихся адресов электронной почты или от вас после того, как вы непреднамеренно подписались на события календаря на подозрительных веб-сайтах. Помните, что мошенники созданы для того, чтобы люди на них попадались. Поэтому, если вы это сделаете, отпишитесь от календаря и никогда не нажимайте на отдельные события, которых вы не знаете и которым не доверяете, поскольку они приведут вас к большему количеству спама.

Помните, что мошенники созданы для того, чтобы люди на них попадались. Поэтому, если вы это сделаете, отпишитесь от календаря и никогда не нажимайте на отдельные события, которых вы не знаете и которым не доверяете, поскольку они приведут вас к большему количеству спама.

Рисунок 1. Мошеннический веб-сайт предлагает пользователю подписаться на события календаря на iOS

Профили конфигурации

Еще в 2010 году Apple разрешила добавлять профили конфигурации на свои устройства iOS. Таким образом, компании могут управлять на своих iPhone рядом конкретных настроек и функций, а также устанавливать приложения, используемые внутри компании, которые не обязательно должны быть общедоступными в App Store.

Хотя это полезный инструмент для законного использования компаниями и школами, хакеры научились пользоваться этой функцией. Как обычно, с помощью фишинговых атак и ловушек социальной инженерии хакеры могут привести своих жертв к переходу по ссылке, которая установит вредоносный профиль конфигурации, предоставив им доступ к вашему Wi-Fi, настройкам VPN, управлению приложениями или интернет-трафику.

Больше, чем просто риски для конфиденциальности и безопасности, связанные с этим типом угроз, большинство пользователей не знают о параметрах управления профилями, что дает хакерам время, необходимое для изучения и использования пароля пользователя, кражи банковской информации или даже установки шпионского ПО.

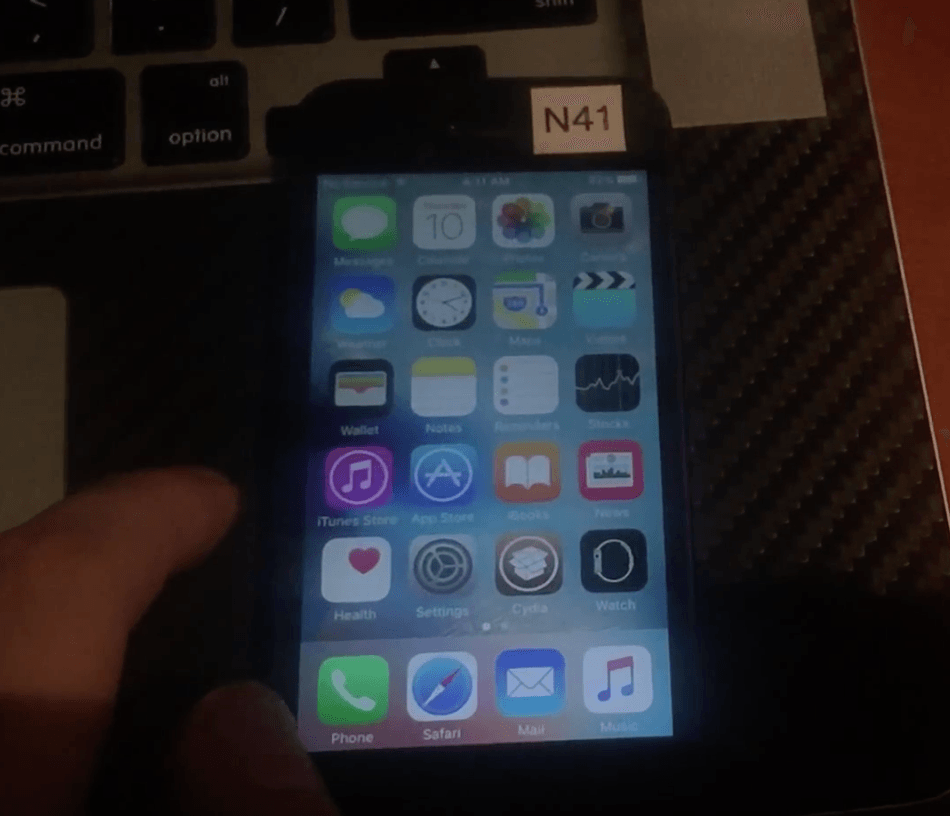

Рисунок 2. Вредоносное приложение для криптовалютного кошелька, установленное через профиль конфигурации

Риски реальны

Если появление спама в вашем календаре кажется незначительным риском, то, что кто-то отслеживает вас, может показаться гораздо хуже. Но самое порочное в этом типе взлома то, что все они взаимосвязаны. То, что изначально было небольшим спам-приглашением, может легко перерасти в установку загруженного приложения или вредоносного профиля конфигурации.

Имейте в виду, что ваш телефон может попасть в чужие руки незаметно для вас. Это может быть особенно чувствительным в контексте оскорбительных отношений. Stalkerware — инструмент, используемый для удаленного доступа к вашим устройствам, — может быть установлен на ваш телефон без вашего согласия. Затем злоумышленники могут нацелиться на вашу личную информацию в iCloud, отследить ваше местоположение или получить доступ к вашим фотографиям и заметкам.

Затем злоумышленники могут нацелиться на вашу личную информацию в iCloud, отследить ваше местоположение или получить доступ к вашим фотографиям и заметкам.

Как узнать, взломан ли мой iPhone?

Если вы подозреваете или опасаетесь, что ваш iPhone был взломан, для начала вы можете проверить несколько вещей:

- Уровни заряда батареи: Батареи естественным образом изнашиваются со временем. Однако, если вашему устройству всего несколько месяцев, слишком быстрая разрядка аккумулятора может быть признаком неожиданной фоновой активности. Проверьте, какие приложения используют батарею и состояние батареи, чтобы отказаться от этой опции.

- Данные: Если вы не активно пользуетесь своим мобильным тарифным планом, но по-прежнему очень быстро достигаете его пределов, есть вероятность, что ваш iPhone был взломан. Скрытое программное обеспечение на вашем устройстве может использовать ваши данные для передачи информации. Имейте в виду, однако, что, скорее всего, вы даете разрешение какому-либо приложению работать в фоновом режиме.

- Странные «вещи»: Есть ли на вашем iPhone приложение, которое вы не помните, загружали? Или, может быть, приложение, которое кажется дублированным? Это могут быть явные признаки того, что ваше устройство было взломано. Злоумышленники могут попытаться установить этот контент на ваш телефон через загруженное приложение, и даже если вы технически подкованы, вы можете быть уязвимы для этих уловок.

Рис. 3. Одно из двух приложений является самозванцем (источник: исследование ESET)

Как удалить хакера с моего iPhone?

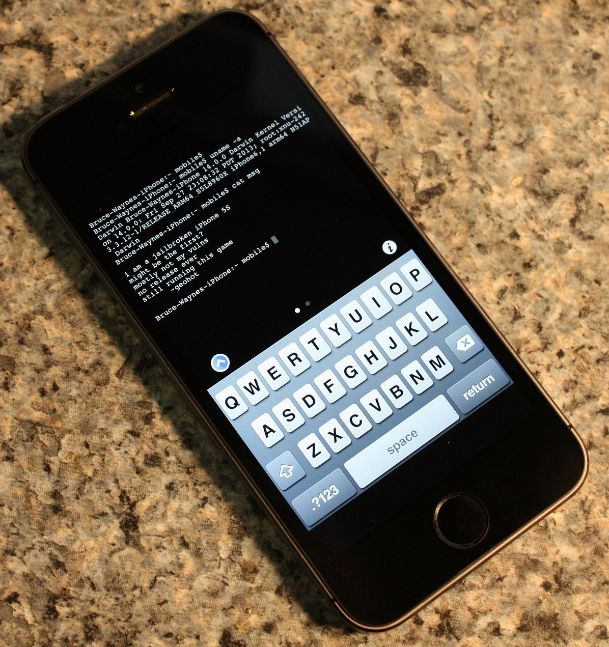

- Проверьте, взломано ли ваше устройство. Независимо от того, подверглись ли вы взлому или преследованию, вы можете не знать, что ваш телефон был взломан кем-то другим. Поскольку Apple теперь позволяет удалять приложения с главного экрана, используйте функцию поиска, чтобы найти приложения для джейлбрейка, такие как Cydia или Sileo. Если вы их найдете, полностью восстановите устройство до заводских настроек.

- Удалите ненужные приложения и профили конфигурации. Если у вас есть приложения, которые вы не используете, например обои или приложения погоды, удалите их. Даже если они в безопасности, они могут отслеживать и продавать ваши данные третьим лицам. Также удалите все профили конфигурации, которые не были установлены вашей организацией или учебным заведением.

- Проверьте настройки приложений. Найдите время, чтобы использовать приложение «Настройки», чтобы просмотреть все установленные приложения и проверить разрешения, которые вы им даете. Узнайте, каким приложениям вы дали разрешение на использование вашего местоположения, и удалите это согласие из приложений, которым оно не нужно.

- Сотрите содержимое и настройки iPhone или iPad. Перед полным восстановлением устройства убедитесь, что у вас есть резервная копия фотографий и документов. Как только вы снова включите его, он будет очищен от любых вредоносных программ, и вы сможете просто войти в систему с помощью своего Apple ID, чтобы снова сделать его своим.

Рис. 4. Новый запуск iPhone

Можно ли предотвратить взлом?

Каждый может стать жертвой кибератаки, но вы можете минимизировать свои риски, выполнив несколько простых шагов.

- Не делайте джейлбрейк своего iPhone. Не поддавайтесь искушению. Там может быть много интересных функций, но опасности того не стоят. Кроме того, джейлбрейк аннулирует гарантию на ваше устройство!

- Не устанавливайте сторонние приложения. В официальном магазине есть тысячи приложений. Если вы выбираете iPhone, старайтесь придерживаться того, что безопасно для вас и вашего устройства.

- Остерегайтесь фишинга. Не обманывай себя, думая, что не попадешься на удочку; все мы делаем. Так что остерегайтесь мошеннических электронных писем, которые запрашивают личную информацию и могут украсть учетные данные.

- Не открывайте ссылки от людей, которых вы не знаете и не узнаете.

Это простой совет, но он поможет вам избежать головной боли.

Это простой совет, но он поможет вам избежать головной боли. - Использовать многофакторную аутентификацию. Если хакеры захватят ваш телефон, не позволяйте им успешно атаковать другие ваши учетные записи. Добавьте дополнительные шаги для защиты ваших учетных данных.

- Используйте VPN. Это укрепит вашу конфиденциальность и защиту данных, особенно если вы используете общедоступную сеть Wi-Fi.

- Всегда обновляйте свой телефон. Убедитесь, что вы используете последнее обновление iOS. Apple регулярно добавляет новые версии с новыми функциями и, что более важно, исправлениями безопасности для защиты ваших устройств.

В конце концов, независимо от того, насколько высока вероятность того, что вас взломают, важно понимать риски и соблюдать несколько простых мер предосторожности. Избегайте джейлбрейка вашего устройства, воздерживаясь от перехода по незнакомым ссылкам. и использование многофакторной аутентификации везде, где она доступна, будет иметь большое значение для защиты вашего устройства и ваших данных.

и использование многофакторной аутентификации везде, где она доступна, будет иметь большое значение для защиты вашего устройства и ваших данных.

Информационный бюллетень

Как взломать iPhone без их ведома

Долгое время iPhone славился строгими протоколами конфиденциальности и непробиваемой системой безопасности, которую невозможно было взломать. Тот факт, что айфоны являются самыми безопасными устройствами, оставался основным аргументом в пользу продажи айфонов для многих людей.

Однако это было несколько лет назад, а сейчас существует множество методов, с помощью которых вы можете умело взломать чей-либо iPhone без его ведома. Одним из самых популярных методов является использование хакерских и шпионских приложений для iPhone для отслеживания и мониторинга активности целевого iPhone. Теперь вам может быть интересно, почему люди чувствуют необходимость использовать такие приложения и работают ли они.

Причины, по которым люди взламывают iPhone

Люди используют хакерские приложения, чтобы взломать чей-то iPhone по личным причинам. Для некоторых людей, особенно обеспокоенных родителей, важно обеспечить безопасность своих детей в Интернете. Вот почему приложения для мониторинга и слежки стали неотъемлемой частью цифрового воспитания детей, которое так необходимо в современном цифровом мире.

Не только это, но и взлом iPhone также может быть полезен тем, кто хочет защитить свои отношения, зная, верен ли им их партнер. Довольно часто здоровые и успешные отношения разрушаются из-за подозрительности. Взлом iPhone вашего партнера позволяет узнать, есть ли правда в ваших сомнениях и подозрениях.

С другой стороны, несколько компаний в настоящее время рассматривают возможность развертывания приложений для мониторинга на устройствах iOS, используемых сотрудниками на рабочем месте. Эти решения для мониторинга помогают компаниям следить за деятельностью своих сотрудников в рабочее время, гарантируя, что они работают и не тратят время зря. Говорят, что использование приложений для мониторинга на рабочем месте повысило производительность сотрудников.

Говорят, что использование приложений для мониторинга на рабочем месте повысило производительность сотрудников.

Как взломать чей-то iPhone

Профессиональные хакеры и киберпреступники изо всех сил стараются разработать методы, которые помогут им узнать, как взломать чей-то iPhone. И они преуспели в этом. Не только они, но и многие технологические компании выступили с инициативой запуска приложений для мониторинга и взлома, чтобы помочь тем, кто в них остро нуждается.

Приложения для мониторинга были разработаны для отслеживания данных целевого iPhone. Любую активность, происходящую на целевом iPhone, можно легко отслеживать с помощью приложения для мониторинга iPhone. Хитрость заключается в том, чтобы найти самые эффективные и надежные приложения для мониторинга на рынке и начать использовать их.

Будьте осторожны, чтобы не получить в свои руки поддельное и фиктивное приложение для мониторинга, поскольку рынок переполнен ими. Чтобы выбрать надежное приложение для мониторинга, вам нужно сначала посетить его официальный сайт, прочитать пару отзывов от клиентов, ознакомиться с его условиями, а затем приобрести приложение.

Честно говоря, приложения для мониторинга — лучший способ умело взломать чей-то iPhone, даже если он об этом не знает. Приложение помогает вам осуществлять мониторинг, не сообщая об этом целевому лицу.

Как взломать iPhone с помощью Mobistealth

Не многие приложения для мониторинга оснащены расширенными функциями наблюдения и работают должным образом, за исключением Mobistealth. Это одно из приложений для мониторинга, которое не только помогает вам отслеживать целевой iPhone, но и информирует вас обо всем, что происходит на их устройстве.

С Mobistealth вы можете выполнять несколько действий. Вы можете отслеживать все текстовые сообщения, телефонные звонки и электронные письма (как отправленные, так и полученные) на целевом iPhone. Вы также можете отслеживать местоположение телефона и получать информацию обо всем местонахождении целевого человека.

Вы также можете узнать, какие сайты и приложения они используют и с кем общаются в мессенджерах. Более того, вы можете отслеживать всю их активность в социальных сетях и видеть, какой контент они просматривают, чем делятся и публикуют в своих учетных записях. Mobistealth даже помогает вам записывать окружающие голоса, отслеживать электронные письма и ключевые журналы.

Более того, вы можете отслеживать всю их активность в социальных сетях и видеть, какой контент они просматривают, чем делятся и публикуют в своих учетных записях. Mobistealth даже помогает вам записывать окружающие голоса, отслеживать электронные письма и ключевые журналы.

В общем, никакое другое приложение для мониторинга не поможет вам узнать ответ на вопрос «как взломать iPhone» так эффективно, как это делает Mobistealth.

Взломать iPhone, не будучи пойманным

Что делает использование Mobistealth еще более интересным, так это тот факт, что вы можете взломать чей-либо iPhone, не будучи пойманным. Это приложение для мониторинга позволяет вам взломать iPhone, даже не касаясь целевого iPhone.

Да, верно. Вам не только не нужно получать физический доступ к iPhone, но вам даже не нужно физически устанавливать на него приложение для мониторинга. Все, что вам нужно сделать, это получить учетные данные iTunes целевого iPhone, а затем удаленно установить на него приложение.

После того, как приложение мониторинга Mobistealth будет успешно установлено на целевом iPhone, вы сможете войти в свою онлайн-панель пользователя и просмотреть активность целевого устройства из любого места и в любое время.

Так была спроектирована архитектура Mobistealth. Приложение остается полностью скрытым на целевом устройстве и тайно работает в фоновом режиме, не сообщая об этом целевому человеку. Поскольку все устройства iPhone имеют функцию резервного копирования iCloud по умолчанию, все данные iPhone обязательно синхронизируются с сервером iCloud.

Хотя доступ к данным iPhone, синхронизированным с сервером iCloud, невозможен из-за надежного шифрования, вы можете позволить Mobistealth сделать эту работу за вас. Используя учетные данные iTunes целевого устройства, Mobistealth предоставит вам полные данные, извлеченные из их резервной копии iCloud.

Это также одна из основных причин, почему Mobistealth считается лучшим хакерским инструментом для iPhone на рынке.

Выполнить взлом текста iPhone

Приложение для мониторинга iPhone Mobistealth также может выполнять взлом текста iPhone. Как только оно удаленно установлено на целевом устройстве iPhone, приложение начинает записывать все входящие и исходящие сообщения iMessage, которыми обмениваются на устройстве, а затем переносит их на вашу онлайн-панель. На самой приборной панели вы можете просматривать записанные сообщения.

12 крутых хитростей и приемов для iPhone, которые вам стоит попробовать

iPhone, один из самых популярных смартфонов в мире, оснащен множеством удобных функций. В iOS от Apple есть много скрытых интересных хаков для iPhone, которые позволяют вам использовать ваше устройство в полной мере.

Хотите узнать больше об этих небольших скрытых функциях вашего iPhone? Давайте рассмотрим некоторые из лучших хаков и приемов для iPhone, которые вам нужно попробовать на своем устройстве.

1. Отрегулируйте яркость фонарика вашего iPhone

Если вы новичок в использовании iPhone, мы рекомендуем ознакомиться с нашими лучшими советами по iPhone для начинающих. Но давайте посмотрим правде в глаза, даже если вы давний пользователь, вы, вероятно, хотя бы раз были ослеплены фонариком вашего iPhone.

Но давайте посмотрим правде в глаза, даже если вы давний пользователь, вы, вероятно, хотя бы раз были ослеплены фонариком вашего iPhone.

Это потому, что яркость по умолчанию по какой-то причине составляет 100%. Вы можете отрегулировать яркость фонарика, если вам не нужно такое подавляющее количество света.

Войдите в Центр управления вашего iPhone и нажмите и удерживайте Фонарик 9Значок 0069. Есть четыре уровня яркости. Коснитесь и проведите пальцем вниз, чтобы уменьшить яркость.

3 изображения

2. Сделайте озвучку во время записи экрана вашего iPhone

Функция записи экрана на вашем iPhone записывает системные звуки. Но что, если вы хотите предоставить комментарий или словесное объяснение в дополнение к содержимому вашего экрана?

Для этого перейдите в Центр управления и нажмите и удерживайте значок Запись экрана . Нажмите на Микрофон кнопка включения. Этот параметр записывает звук в вашем окружении, что позволяет вам делать закадровый голос во время записи экрана вашего iPhone.

Этот параметр записывает звук в вашем окружении, что позволяет вам делать закадровый голос во время записи экрана вашего iPhone.

3 изображения

3. Используйте кнопки регулировки громкости, чтобы сделать снимок

Поскольку кнопка спуска затвора расположена близко к нижней части экрана, вы, вероятно, чуть не уронили свой iPhone, когда несколько раз делали снимок.

Итак, попробуйте этот классный взлом iPhone, чтобы гарантировать безопасность вашего iPhone. Вместо Кнопка спуска затвора , нажмите кнопку увеличения громкости или кнопку уменьшения громкости один раз, чтобы сделать снимок.

Если вы также хотите использовать кнопки громкости для серийной съемки, вам нужно перейти в Настройки > Камера и включить Использовать увеличение громкости для серийной съемки . Таким образом, нажав и удерживая кнопку увеличения громкости , вы сможете сделать серию снимков.

2 изображения

4. Сделайте снимок во время записи видео

Хотите запечатлеть момент на фотографии, но вы находитесь в режиме видеозаписи? Этот легкий взлом iPhone поможет вам. В следующий раз, когда вы будете записывать видео, нажмите белую кнопку рядом с красной кнопкой Записать . Затем ваша камера сделает снимок, не прерывая запись видео.

5. Применение забавных эффектов к iMessages

Что касается современного обмена текстовыми сообщениями, то у нас есть стикеры, мемы и смайлики. Но крутой лайфхак для iPhone, который делает iMessages еще более увлекательным, — это эффекты, которые вы можете добавлять к своим текстам.

Сначала выберите существующую ветку iMessage или создайте новую iMessage и заполните поле получателя. Введите сообщение в поле Текстовое сообщение , затем нажмите и удерживайте синий значок Отправить , чтобы просмотреть доступные эффекты. Эффекты всплывающих сообщений включают Invisible Ink , Loud и другие. Экранные эффекты предлагают захватывающие визуальные эффекты, такие как Confetti , Balloons и Fireworks .

Эффекты всплывающих сообщений включают Invisible Ink , Loud и другие. Экранные эффекты предлагают захватывающие визуальные эффекты, такие как Confetti , Balloons и Fireworks .

Чтобы применить эффект всплывающего сообщения, коснитесь серой точки рядом с ним, прежде чем нажать синюю Отправить значок . Чтобы использовать экранный эффект, проведите пальцем до нужного эффекта, а затем нажмите значок Отправить .

3 изображения

6. Наслаждайтесь встроенными функциями ASMR на вашем iPhone

Для любителей ASMR этот взлом iPhone гарантирует, что вы получите исправление ASMR, даже если ваш интернет не работает. Вы можете положиться на свой iPhone, чтобы он издавал успокаивающие фоновые звуки, пока вы сосредоточены на работе или учебе.

В приложении Настройки коснитесь Специальные возможности . Прокрутите вниз до раздела Слух и коснитесь Аудио/видео . Нажмите Фоновые звуки , включите Фоновые звуки и нажмите Звук . Здесь вы можете выбрать из Ocean , Rain и Stream для расслабляющей природы ASMR.

Прокрутите вниз до раздела Слух и коснитесь Аудио/видео . Нажмите Фоновые звуки , включите Фоновые звуки и нажмите Звук . Здесь вы можете выбрать из Ocean , Rain и Stream для расслабляющей природы ASMR.

3 изображения

7. Скрыть приложения, не удаляя их

Этот взлом iPhone помогает защитить вашу конфиденциальность и является одним из способов скрыть личный контент на вашем iPhone. Если вы используете приложение, но не хотите, чтобы другие знали, что вы загрузили его на свой iPhone, вы можете скрыть его на главном экране.

На главном экране iPhone нажмите и удерживайте приложение. Выберите Удалить приложение и нажмите Удалить с главного экрана . Это переместит ваше приложение в библиотеку приложений . Чтобы перейти к библиотеке приложений , проведите пальцем влево на последней странице главного экрана .

Чтобы перейти к библиотеке приложений , проведите пальцем влево на последней странице главного экрана .

3 изображения

Иногда вы можете дать кому-нибудь свой iPhone, чтобы показать забавный текст или картинку. Чтобы они не переместились в другое место, используйте этот хитрый хак для iPhone, чтобы заморозить экран вашего iPhone, чтобы он оставался на месте. Это крутой трюк с TikTok для iPhone, чтобы произвести впечатление и на ваших друзей!

Перейдите в приложение Настройки , коснитесь Специальные возможности и выберите Управляемый доступ . Затем включите Гид-доступ и выберите Настройки пароля . Коснитесь Установить код-пароль управляемого доступа , чтобы установить код-пароль. Этот пароль отличается от того, который вы используете для блокировки iPhone.

3 изображения

Теперь, чтобы заморозить экран iPhone, трижды нажмите боковую кнопку вашего iPhone, если вы используете iPhone X или более новую модель. Для iPhone 8 или более ранней модели нажмите кнопку Кнопка Home три раза.

Для iPhone 8 или более ранней модели нажмите кнопку Кнопка Home три раза.

Чтобы разморозить экран, просто нажмите кнопку три раза еще раз, введите код-пароль Гид-доступа и подтвердите, нажав Конец .

9. Используйте научный калькулятор вашего iPhone

Помимо базовых вычислений на вашем iPhone, вы можете определять степень числа, вычислять квадратные и кубические корни и многое другое на своем устройстве. Все, что вам нужно сделать, это зайти в приложение Calculator и повернуть iPhone в альбомную ориентацию, чтобы получить доступ к научному калькулятору.

Чтобы этот взлом iPhone заработал, убедитесь, что вы отключили Блокировка портретной ориентации в Центре управления .

10. Используйте свой iPhone в качестве измерительного инструмента

Знаете ли вы, что можете использовать свой iPhone для измерения длины, ширины и высоты? На вашем iPhone есть встроенное приложение Measure . Запустите его и выберите вкладку Measure .

Запустите его и выберите вкладку Measure .

Наведите iPhone на объект, убедитесь, что белая точка на экране находится над начальной точкой измерения, затем коснитесь Добавить значок . Затем переместите iPhone так, чтобы белая точка также сместилась к конечной точке измерения. Снова коснитесь значка Добавить . Коснитесь измерения, чтобы просмотреть его как в сантиметрах, так и в дюймах.

2 изображения

11. Получать уведомления только в определенное время

Когда ваши уведомления появляются каждую секунду, невероятно заманчиво ответить на последнее текстовое сообщение, комментарий или ответ на историю. Чтобы лучше сосредоточиться на своей задаче, используйте этот практичный лайфхак для iPhone, чтобы настроить уведомления так, чтобы они приходили только в определенное время.

Перейдите к Настройки > Уведомления > Сводка по расписанию .

Это простой совет, но он поможет вам избежать головной боли.

Это простой совет, но он поможет вам избежать головной боли.